Schlüsseltechnologie

In größeren Systemen findet Videoüberwachung immer seltener auf dedizierter Hardware statt. Vielmehr werden die Videosicherheitskomponenten in die Rechenzentren und damit in die virtuelle Umgebung der Cloud verlagert.

Aufgrund der aktuellen Datenschutzdiskussion und der damit verbundenen Unsicherheit beschäftigen sich Unternehmen intensiver mit dem Thema Videosicherheit. Vor der Neuinstallation oder dem Ausbau vorhandener Videosicherheitstechnik suchen sie eine ausführliche Beratung. Ganz gezielt wird dabei nach herstellerunabhängigen Lösungen mit offenen Standardschnittstellen und flexibler Erweiterung gefragt.

Eine typische Anforderung an moderne Videoüberwachungssysteme ist die Nutzung von Standard-IT-Hardware in größeren Systemen. Insbesondere in Multisite-Anwendungen, wie man sie beispielsweise in der Filial- und Regionalstruktur von Banken findet, ist es damit wirtschaftlich besonders attraktiv, Videoüberwachung in Rechenzentren auszulagern. Ursache dafür sind negative Erfahrungen vieler Unternehmen mit der Anschaffung proprietärer Hardware und der damit verbundenen Bindung an einen Hersteller und dessen Preisgestaltung in der Vergangenheit.

Standards

Die Videosicherheitsbranche hat dem Trend zur Verlagerung und Nutzung von Standard-IT mit der Einführung des Onvif-Standards (Open Network Video Interface Forum) Rechnung getragen. Der ist aber in der Praxis bisher nur eingeschränkt nutzbar. Auch ohne Onvif haben sich das Videostreaming über RTP (Real Time Protocol) und die Steuerung der Videostreams über RTSP (Real Time Streaming Protocol) allerdings als Standard etabliert.

Die meisten Hersteller von Überwachungskameras bieten neben verschiedenen Features auch so genannten Edge-Storage auf den Kameras, der meist in Form fest verbauter RAM-Bausteine oder flexibler SD-Cards ausgeführt ist. Dieser Storage dient als Kurzzeit-Ringspeicher für Alarmevents und bei Ausfall der Netzwerkverbindung.

Vorteile der Cloud

Auf Basis dieser bewährten Technologien sehen viele Kunden daher die Möglichkeit der Videoübertragung über das Produktionsnetzwerk und die Darstellung von Video-Storage und eventuell sogar Videoanalyse im Rechenzentrum als konsequenten Schritt zur Optimierung ihrer Videosicherheitssysteme. Die verteilte Installation in der Cloud bietet dabei neben klaren Kostenvorteilen vor allem höchstmögliche Flexibilität und Redundanz. Durch Funktionen, wie Load-Balancing, wird der Konfigurations- und Wartungsaufwand niedrig gehalten. Die Software erkennt dabei selbstständig die aktuellen Belastungen und verteilt diese gleichmäßig auf die verfügbaren (virtuellen) Server.

Spezielle Anforderungen

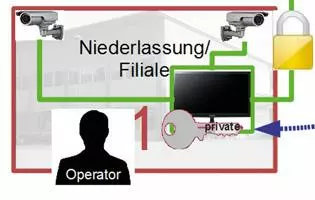

Um den Schritt in die Cloud aber auch unter Sicherheitsaspekten und den speziell in Deutschland beziehungsweise der DACH-Region geltenden hohen Datenschutzkriterien gehen zu können, bedarf es noch einer „Schlüsseltechnologie“ im wahrsten Sinn des Wortes.

Bei Standardinstallationen reicht es für die Übertragung im WAN aus, den Videostream über eine VPN-Verbindung zu schicken. Beim Empfänger liegt dieser dann wieder unverschlüsselt vor und wird damit auch unverschlüsselt in einem Standard-Videoformat, wie AVI (Audio Video Interleave), gespeichert, sodass er mit einem Standard-Player abspielbar ist.

Für die Speicherung und Weiterleitung in einem Rechenzentrum ist das allerdings nicht ausreichend. Dort muss auch die Aufzeichnung verschlüsselt werden. Dies gilt speziell beim Einsatz in der Filialstruktur von Banken, wo Bereiche überwacht werden, in denen sehr hohe Geldbeträge bewegt werden, oder in der Industrie, wo jede Form von Bildinformation etwa aus der Forschungs- und Entwicklungsabteilung einem hohen Sicherheitslevel unterliegen. Die Verschlüsslung mit AES128 oder 256 erfüllt dabei höchste internationale Standards.

Zugriffskontrolle komfortabel gestalten

Um die Zugriffskontrolle komfortabel zu gestalten, eignet sich besonders eine Public-Key-Infrastruktur (PKI). Das Videomanagement kann dabei an eine vorhandene Struktur angepasst werden oder ein eigenes PKI-System mitbringen. Vergleichbar einem modernen Schlüsselmanagement verwaltet der Betreiber dabei einen Generalschlüssel, mit dem die Schlüssel für einzelne Abteilungen oder Mitarbeiter erzeugt werden. Zu jedem so genannten Private-Key kann er detailliert Zugangsrechte definieren. Jeder Nutzer muss sich mindestens durch einen Hardware-Schlüssel, wie Dongle oder Smartcard, und gegebenenfalls zusätzlich durch ein persönliches Merkmal, wie PIN oder Fingerabdruck, ausweisen. Die Einsicht in zuvor definierte Bereiche kann auch per Vier-Augen-Prinzip oder n-Augen-Prinzip abgesichert werden.

Auch der Hersteller des Videomanagementsystems und der Systemadministrator im Rechenzentrum können als vertrauenswürdige Instanzen ausgeschlossen werden. Die gespeicherten Video- und Metadaten sind ohne Schlüssel selbst vom Hersteller des Datenträgers nicht rekonstruierbar.

Durch die Integration eines PKI-Systems in das Videomanagement sind kostengünstige, hochredundante und komfortable Videoüberwachungslösungen in der Cloud unter aktuellen Datenschutzauflagen und höchsten Sicherheitsstandards realisierbar.

Passend zu diesem Artikel

Der Fire Catcher FDV202 von Siemens sorgt für eine zuverlässige Branderkennung in rauen Umgebungen. Basis dafür ist eine KI-basierte Videosensorik.

Wie Unternehmen der Sicherheitsbranche dem immer größeren strategischen Stellenwert der Nachhaltigkeit Rechnung tragen.

Wie Smart-Access-Lösungen funktionieren und warum sich Smartphones besonders für die Zutrittskontrolle in Universitäten eignen, erklärt Markus Baba, Regional Sales Manager bei HID.