Alarmanlage gegen Datendiebstahl

Jedes Unternehmen, das IT-gestützte Fachverfahren nutzt, fürchtet Datendiebe und steht folglich vor nahezu denselben Fragen: Reichen die bestehenden Sicherheitsstandards aus? Vor allem: Werden sie korrekt angewendet?

Die Antworten kennen die Fachverantwortlichen häufig erst, wenn es zu spät ist und ein Angreifer im firmeneigenen IT-System für beträchtlichen Schaden gesorgt hat. Schwerer Datendiebstahl kann ein Unternehmen an den Rand des Ruins bringen – und darüber hinaus.

Dabei muss die IT nicht nur vor Angriffen von außen geschützt werden. Datendiebstahl zum Beispiel, beruht häufig auf internen Sicherheitsmängeln und besitzt ein enormes Schädigungspotenzial. Um diesem Risiko adäquat zu begegnen, fehlt vielen Unternehmen das Know-how.

Die so entstehenden Sicherheitslücken werden durch fehlerhafte Prozesse oder Softwarefehler in den Organisationen umso gravierender. Datendieben stehen so Tür und Tor offen.

Daten als Risikofaktor

Nahezu jedes Unternehmen schützt seine Büros oder Produktionsanlagen durch verschiedenste Zutrittskontrollsysteme und Alarmanlagen gegen Einbrüche und Diebstahl. Auch werden wichtige Unterlagen in Aktenschränken verschlossen und gegen unbefugten Zugriff geschützt.

Doch die meisten Dokumente liegen nicht mehr nur in Papierform, sondern auch digital vor. Noch fehlt vielerorts das Problembewusstsein, dass ohne geeignete Schutzmaßnahmen im Firmennetzwerk abgelegte Personalunterlagen, Angebote, Projektinformationen und sensible Dokumente der Buchhaltung ein leichtes Ziel für Angreifer sind.

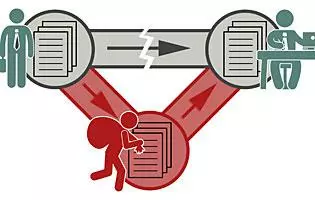

Auch Mitarbeiter bringen willentlich oder durch Nachlässigkeit, zum Beispiel durch die Installation eines Trojaners, die unternehmensinternen Daten in Gefahr. Haben Kriminelle erst einmal Zutritt zum Netzwerk des Unternehmens, können sie mit wenig Aufwand den Datenaustausch zwischen den Netzwerkteilnehmern abhören und manipulieren.

Denn ganz alltägliche Prozesse wie das Digitalisieren von geschäftskritischen Dokumenten beim Scannen und deren Ablage im Netzwerkspeicher bergen schnell eine Bedrohung für sensible Informationen. Da die Daten im Netzwerk häufig über unverschlüsselte Verbindungen übertragen werden, ist es für Angreifer beziehungsweise Trojaner ein leichtes, auf diese Daten zuzugreifen.

Problematisch wird diese Situation insbesondere dadurch, dass die vorhandenen Sicherheitsmaßnahmen wie Firewall und Virenscanner bei internen Angriffen in der Regel wenig Schutz bieten. Während Virenscanner aufgrund ihrer Funktionsweise Netzwerkangriffe nicht registrieren, entdecken regelbasierte Netzwerkfirewalls Angriffe nur selten, da dabei typischerweise regelkonforme Aktionen durchführt werden.

Angriffe erkennen und abwehren

Um solche Attacken dennoch zu erkennen, sollten Unternehmen den Einsatz eines Intrusion Detection Systems (IDS) in Erwägung ziehen. Ein IDS erfasst im Netzwerk für die Kommunikation benötigte Datenpakete und analysiert diese mittels verschiedener Regeln und Heuristiken.

Dabei können diese Regeln einerseits typische Angriffe abbilden und so eine Ergänzung zu Firewalls darstellen. Andererseits erfasst ein IDS den „Normalzustand“ des Netzwerkes und meldet eventuelle Abweichungen – beispielsweise per E-Mail an den Administrator.

Intrusion Prevention Systeme (IPS) bilden eine sinnvolle Erweiterung eines im Unternehmen eingesetzten IDS. Sie verhindern nicht nur Angriffe, sondern führen auch automatisch vordefinierte Maßnahmen gegen den Angreifer aus und schützen die Daten so annähernd in Echtzeit.

Thomas Möller, Abteilung Softwareentwicklung & IT-Security, Sophie Lange, Abteilung Anwendungen & Prozesse, beide bei der Assecor GmbH

Passend zu diesem Artikel

Gewaltkriminalität und Einbrüche nehmen zu. Das merkt auch der Markt und steuert mit entsprechenden Lösungen entgegen.

Meldungen über in Brand geratene Lithium-Ionen-Akkus flackern immer wieder auf. Sind zum Löschen spezielle Feuerlöscher geeignet oder reicht Wasser als Mittel zum Zweck?

Im Vorstand des Fachverbandes Schloss- und Beschlagindustrie e.V. (FVSB) gibt es seit dem 23. Januar 2024 zwei neue Vorstandsmitglieder.