Digital fatal?

Digitalisierung und Vernetzung sind längst in der Zutrittskontrolle angekommen. Doch die IT als Basis-Architektur birgt neben vielen Chancen auch neue Risiken. Wie sich die IT dennoch nutzen lässt, um effiziente Lösungen zu realisieren, ohne zu einer tickenden Zeitbombe zu werden, diskutierten die Experten während des Forums Zutrittskontrolle 2017.

Gleich zu Beginn der Diskussionsrunde stimmt Moderator Volker Kraiss die Teilnehmer mit einem bildlichen Vergleich ein: „Wo lauern heute die Schwachstellen und Bedrohungen, die sich durch Digitalisierung, Virtualisierung und Vernetzung der Zutrittskontrolle ergeben? Und gilt hierbei nicht der Spruch: Man stolpert nicht über die großen Berge sondern über die vielen kleinen Maulwurfshügel?“

Für Oliver Nachtigal von 2N entstehen kleinerer und größere Stolperfallen durch den Mangel an Know-how: „Ich denke schon, dass es durch fehlendes Fachwissen bei einigen Errichtern zu Maulwurfshügeln kommt, über die der Kunde in der Praxis stolpern kann. Die konkrete suboptimale Umsetzung eines Projekts führt manchmal zu Problemen in Sachen Sicherheit, obwohl der Hersteller seine Produkte selbst hervorragend geschützt hat.“

Für Kester Brands von Tyco Security sind die Maulwurfshügel ebenfalls ein passender Vergleich: „Ich kann mich der Einschätzung nur anschließen, gebe aber zu bedenken, dass sich dieser berühmt-berüchtigte Maulwurfshügel letztlich nicht immer nur auf Anwender- oder Errichterseite auftut. Die Hersteller werden immer öfter gebeten, zusätzliche Funktion mit in die Systeme zu nehmen, womit wir manchmal leider selbst Maulwurfshügel schaffen. Man muss dem Kunden hier klar sagen, dass man, wenn es um den Aspekt Sicherheit geht, nicht beliebig viel an Funktionalitäten fordern kann. Und wir sollten auch nicht alle Wünsche um jeden Preis erfüllen, wenn sie die Gesamtsicherheit gefährden können.“

Viele Verantwortlichkeiten

Dass die Hersteller von professionellen Zutrittssystemen ihre Hausaufgaben in puncto Sicherheit machen, glaubt auch Gerhard Haas von PHG Peter Hengstler: „Wir haben als OEM-Hard- und Software-Hersteller für RFID-Leser die Aufgabe, uns um die Sicherheit von der Karte über den Leser bis zum Zutritts-Controller zu kümmern. Wir haben schon vor über zehn Jahren angefangen das PHG-Crypt-Protokoll zu entwickeln, welches sicher verschlüsselt mit 128 Bit AES gefahren werden kann. Das garantiert aber nur die Sicherheit dieser Komponenten und noch keine Systemsicherheit im vollen Umfang. Denn hierzu müssen unsere Systemintegrationspartner auf der Access Controller- und Applikationsseite auch noch entscheidend beitragen.“

Carsten Hoersch von Sesam sieht es ähnlich: „Wir beschäftigen uns als Hersteller natürlich in erster Linie mit der sicheren Kommunikation zwischen den einzelnen Komponenten. Da gibt es mittlerweile entsprechende Lösungen, die sehr gut verschlüsselt sind. Wir merken aber gleichzeitig, dass einige Systemanbieter damit kämpfen, sichere Übertragungswege herzustellen. Glücklicherweise trifft man die im anspruchsvollen Projektgeschäft weniger an.“

Damit sind auch Anbieter gemeint, die auf den privaten Endkunden und kleingewerblichen Bereich abzielen und es mit der Belastbarkeit ihrer Sicherheitsversprechen nicht so genau nehmen. Georg Röwer vom Errichterbetrieb Röwer Sicherheits- und Gebäudetechnik kennt die Problematik: „Natürlich treten auch Probleme mit manchen neuen Anbietern auf, denen wir auf Kundenseite begegnen. Sehr schnell werden Äpfel mit Birnen verglichen. Man kann nicht das Angebot der Fachhersteller den Systemen aus dem Baumarkt gegenüberstellen. Das hängt auch mit der Frage zusammen, wer nachher für den Maulwurfshügel verantwortlich ist, über den man als Anwender gestolpert ist. Ist es der Hersteller, ist es der Errichter oder ist es tatsächlich der Betreiber selbst? Wir als Errichter sind natürlich in der Lage, den Kunden in Sachen Sicherheit zu beraten, aber wenn er unsere Hinweise nicht umsetzt, wird es schwierig.“

Auch Axel Schmidt von Salto Systems sieht immer wieder fragwürdige Produkte im Markt: „Was an neuen Systemen, zum Beispiel für den Schlüsselersatz, auf den Markt kommt, ist zum Teil schauerlich. Man liest immer wieder Berichte darüber, wie sich einfach in ein Smart Home eingehackt wird und auch Türen geöffnet werden. Das betrifft meist eher einfache Lösungen, aber ich kenne auch große Hersteller, die von der Karte über den Leser bis zum Controller alles verschlüsseln und danach die Daten wieder frei über das Netzwerk übertragen. Das ist eine ziemliche Spannweite an Schwachstellen bei den unterschiedlichen Anbietern.“

Ganzheitliche Perspektive

Schon die ersten Statements der Runde machen also klar, dass es zu einfach wäre, das große Thema Systemsicherheit von einzelnen Faktoren oder Beteiligten abhängig zu machen. Denn auch wenn die Digitalisierung die potenziellen Schwachstellen vermehren kann, so kommt man an einer ganzheitlichen Betrachtung nicht vorbei.

Dafür plädiert auch Thomas Christian von Bosch Sicherheitssysteme: „Wenn wir uns fragen, wo Schwachstellen und Bedrohungen lauern, dann sind diese im gesamten System zu suchen. Wie schon zu recht erwähnt, sind die Hersteller für die Datensicherheit ihrer Systeme verantwortlich, angefangen bei der Karte über die Leseeinheit bis hin zum Controller und der übergeordneten Software. Der Betreiber muss die IT-Sicherheit sicherstellen und mit Hilfe der Errichter werden die passenden Systeme auf die Sicherheitsanforderungen der Anwender zugeschnitten. Wenn alle Beteiligten ihren Beitrag leisten, dann ist es auch möglich, Lösungen beim Kunden zu installieren, die sicher sind.“

Polichronis Sidiropoulos von Assa Abloy betont: „Dass es in einer Zeit ständiger technologischer Veränderung vielfältige Schwachstellen und Bedrohungen gibt, ist natürlich allen Herstellern klar. Es ist aber auch klar, dass professionelle Systeme sicher sind – und dabei wird Aspekten wie Vernetzung und Digitalisierung auch Rechnung getragen. Die Hersteller und Systemlieferanten sind mit ihrer Lösung jedoch nur ein Mosaiksteinchen im Gesamtbild der Sicherheit. Mindestens genauso wichtig wie die Wahl der richtigen, sicheren Lösung sind allerdings auch die Projektierung, die Installation sowie das Betreiben der Anlage. Somit gilt es auch den Systemintegrator, Errichter und in letzter Konsequenz auch den Betreiber dahingehend zu sensibilisieren und zu informieren. Nur so kann durchgängige Sicherheit auch gewährleistet werden – wir sprechen demnach von einem ständigen Prozess.“

Sensibilisierung notwendig

Eine nachdrückliche Sensibilisierung für Schwachstellen scheint gerade angesichts einer sich immer schneller entwickelnden IT-Basis dringend angeraten. Horst Eckenberger von Primion Technology beobachtet zweierlei Phänomene im Markt: „Ich merke, dass in der Branche der Trend zu besserer Sicherheit und starker Verschlüsselung vorherrscht, und auch eine Härtung der Systeme öfter stattfindet. Gleichzeitig sehe ich, dass noch viele Anlagen gebaut werden, die diese Standards nicht erfüllen – oft mit Mängeln auf Seiten der Errichter oder Kunden. Das beginnt schon dabei, dass Standardpasswörter nicht geändert werden oder alte Ausweise im System schlummern. Damit will ich sagen, dass wir unsere Systeme zwar sicher ausstatten, aber nur schlecht beeinflussen können, wie sie in der Praxis betrieben werden.“

Stefan Dörenbach von Genetec fasst zusammen: „Sicherheit geht über Zutrittskontroll-Hardware und Protokolle hinaus. Auch Punkte wie offene Ports und Firewalls müssen bedacht werden. Werden in einem Projekt bestimmte Ports genutzt, muss man diese absichern und alle ungenutzten Ports schließen können. Auch Initialpasswörter stellen ein Sicherheitsrisiko dar, da sie häufig nicht geändert werden. Jeder Hersteller sollte für seinen Bereich einen Sicherheits-Leitfaden anbieten, um Sicherheitslücken zu schließen. Wir stellen unseren Kunden und Partnern einen solchen Leitfaden zur Verfügung, nehmen sie so an die Hand und zeigen ihnen, wie sie das System verlässlich absichern können.“

Problematik wächst mit

Für Robert Karolus von Interflex ist das Auftauchen von Schwachstellen nichts Ungewöhnliches. Entscheidend sei, wie man damit umgehe: „Die Systeme, die schon seit vielen Jahren beim Kunden installiert sind, können natürlich die eine oder andere Schwachstelle haben. Das ist auch logisch, denn es sind teilweise gewachsene Systeme und Netzwerke. Wichtig ist, dass man diese Schwächen erkennt und behebt. Manchmal wird das nicht konsequent genug verfolgt. Auf der anderen Seite gibt es natürlich auch Kunden, die selbst entsprechende Härtungs- und Penetrationstests durchführen, um systematisch Probleme aufzudecken. Alles in allem bieten die neuen Systeme renommierter Hersteller aber eine hohe Sicherheit.“

Rainer Füess von Tisoware ergänzt: „Das Thema ist vielschichtig, von der Hardware über die Ausweise und die Infrastruktur bis hin zur Software. Als Software-Hersteller haben wir natürlich den Fokus auf diesen Lösungen und nicht auf den Komponenten. Aber allgemein muss ich sagen, dass die Kunden meines Erachtens bisher noch zu selten die nötige Sensibilität besitzen, um zu sagen: Wir lassen die Systeme extern testen, wir führen Penetrationstests durch.“

Für Hartmut Beckmann von Uhlmann & Zacher beginnt es oft schon mit ganz einfachen Versäumnissen: „Manchmal sprechen aus Kundensicht der Aufwand und die Kosten dagegen, etwas zu modernisieren – auch wenn es aus Sicherheitsperspektive notwendig wäre. Man muss beispielsweise nur an die Kartensysteme Mifare Classic und Legic Prime denken, die seit Ewigkeiten gehackt, aber noch bei unzähligen Kunden im Einsatz sind.“

Albrecht Kimmich von Dormakaba bestätigt: „Ich würde sehr gerne widersprechen, aber leider geht es nicht. Man muss die Schwachstellen bedenken, die in der Praxis bestehen, auch intern. Sei es durch fehlende Passwörter, durch Unwissenheit, aber auch durch versäumte Modernisierung. Ich kann leider auch bestätigen, dass die Systeme Mifare Classic und Legic Prime noch sehr oft verkauft werden.“

Uncoole Risiken

Die Frage, wie stark ein Risikobewusstsein ausgeprägt ist, bringt in der Praxis oft eine zweite Frage mit sich: Will man von manchen Bedrohungen vielleicht gar nichts wissen? Thomas Christian sieht das Dilemma: „Wenn ein Kunde zum Beispiel eine Wiegand-Schnittstelle möchte oder lediglich die UID der Karte verwenden will, so können wir an dieser Stelle natürlich sensibilisieren und auf die Sicherheitsmängel hinweisen, aber die Entscheidung trifft letztendlich der Kunde selbst. Davon abgesehen sind wir als Errichter aber dazu aufgefordert, mit unseren Systemen und der Verwendung offener Standards dazu beizutragen, dass der Kunde ein vernünftiges und den aktuellen Sicherheitsstandards entsprechendes System einsetzen kann.“

Kester Brands sieht die Macht der Hersteller ebenfalls begrenzt: „Wir können einfach nicht verhindern, dass unsere Systeme – so sicher sie selbst sein mögen – in einer Umgebung installiert werden, die gewisse Schwachstellen aufweist. Wir müssen also auf diese Schwachstellen beim Kunden hinweisen und sagen: Wenn man diese nicht abstellt, dann können wir nicht für die Sicherheit garantieren. Und je mehr wir in die IT-Welt portieren, desto vielschichtiger wird das Problem. Dann agieren wir in einem gemeinsamen Netz und wissen nicht, was dort gleichzeitig noch alles abläuft.“

Zunehmende Cyberangriffe

Mit dem Verweis auf die Nutzung eines gemeinsamen Netzwerks ist klar, wo heute die größten Unwägbarkeiten in Sachen Sicherheit lauern. Neue Angriffsflächen tun sich an unzähligen Stellen auf. Eine solide IT-Basis ist daher auch für Stefan Dörenbach wichtig: „IT-Security-Standards sind wichtig und sollten von Anfang an berücksichtigt werden – das gilt im besonderen Maße auch für uns als Anbieter von Sicherheitstechnik. Die IT ist aufgrund der zunehmenden Vernetzung in immer mehr Unternehmensbereichen maßgeblich an der Entscheidungsfindung beteiligt. Das betrifft auch die Zutrittskontrolle. Die IT entscheidet letztendlich, ob ein Produkt verbaut und ins Netzwerk eingebunden wird oder nicht. Wer als Anbieter nicht den neusten IT-Standards folgt, wird schnell vom Wettbewerb überholt.“

Axel Schmidt ergänzt: „Die IT-Sicherheit der Zutrittskontrollsysteme bilden wir natürlich ab, das müssen wir auch tun, wenn wir zukunftsfähig sein wollen. Aber das IT-System selbst, das gehackt wird, können wir nicht absichern, denn das ist die Verantwortlichkeit des Betreibers. Dessen IT-Abteilung ist für den Schutz des Netzwerks verantwortlich. Die Schnittstellen wiederum, die wir zum IT-System haben, gestalten wir so sicher wie möglich.“

Dass die Angriffe von Seiten des Netzwerks zunehmend attraktiver werden und damit eine vorrangige Bedrohung darstellen, glaubt Gerhard Haas: „Der Angriff auf das Firmennetz ist für versierte Kriminelle wesentlich komfortabler als der recht aufwendige Prozess, ein sicheres Ausweismedium knacken zu müssen. Dafür muss man viel Aufwand treiben. Und es ist ja so: Bei den Ausweismedien haben die Chip-Hersteller wahnsinnig viel in Sachen Sicherheit getan. Im Bezug auf ein sicheres Gesamtsystem lohnt sich dies aber nur, wenn ein Hacker nicht auf der Netzwerkebene zig alternative Angriffsflächen hat, mittels der er nachher das Gesamtsystem manipulieren und dadurch in das Gebäude hineinkommen kann.“

Diesen Ansatz müssen sich Anwender und Anbieter von Sicherheitssystemen immer wieder vor Augen führen. Genau wie der Einbrecher, der nicht umständlich ein Schloss aufbohrt, wenn er durch die offene Kellertür eindringen kann, so wird auch der Angreifer eines IT-basierten Sicherheitssystems die Wahl seiner Mittel abwägen und sich für den optimalen Kompromiss aus Erfolgsaussicht und Aufwand entscheiden. Für die Gesamtsicherheit einer vernetzten Zutrittsanlage bedeutet das, gemeinsam mit allen Beteiligten durchs Haus zu gehen, um alle offenen Kellertüren, Lichtschächte und Dachluken abzuschließen, bevor man sein Sicherheitsschloss einbaut.

Rainer Füess resümiert: „Es ist offensichtlich, dass die Cyberkriminalität zugenommen hat. Und dort ist natürlich die IT gefordert, ihre Systeme sicherer zu machen. Denn sie sind zunehmend auch die Basis für Zutrittssysteme. Gleiches gilt aber auch anders herum: Wir nutzen die physikalische Sicherheit, um die Komponenten der IT-Systeme abzusichern. Es greift beides ineinander. Hier bewegt sich auch etwas: So gibt es von großen Versicherern mittlerweile Angebote zur Cybercrime-Versicherung. Dafür wird das System genau unter die Lupe genommen – die IT-Sicherheit genauso wie die physikalische Sicherheit. Hier gilt es, klare Kriterien zu erfüllen. Daher denke ich, dass die Kunden künftig eher bereit sind, sich mit dem Thema der Sicherheit im Gesamtsystem zu befassen.“

Michael Gückel

Passend zu diesem Artikel

Assa Abloy zeigt auf der Light + Building unter anderem ein elektronisches Türterminal sowie digitale Lösungen für die Zutrittskontrolle.

Bereits vor Corona hat die Zutrittskontrolle immer mehr von der Digitalisierung profitiert. Der Trend hält an und wird das Gesicht der Zutrittskontrolle weiter nachhaltig beeinflussen.

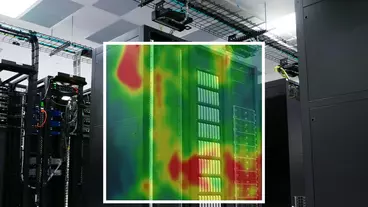

Data Center oder Rechenzentren müssen im Hinblick auf physische Zutrittskontrolle und Cybersicherheit hohe Anforderungen erfüllen.