IP-Zutrittskontrollsysteme mit Cybersecurity sichern

IP-basierte Zutrittskontrollsysteme sind durch Angriffe über das Netzwerk bedroht. Cybersecurity für Zutrittskontrollsysteme ist daher unverzichtbar.

Angriffe aus dem Netz bedrohen moderne IP-basierte Zutrittskontrollsysteme, daher sind Maßnahmen in Sachen Cybersecurity dringend geboten. Aufgrund der aufwendigen Installation und proprietären Verkabelung sind Zutrittskontrollsysteme oft über viele Jahre unverändert im Einsatz. Aber alte Hardware ist schwer zu ersetzen oder zu aktualisieren und weist oftmals bekannte und somit leicht auszunutzende Schwachstellen auf. Moderne IP-basierte Zutrittskontrollsysteme bieten hingegen fast freie Auswahl auf dem Hardwaremarkt und können auf Jahre hinaus an die aktuelle Bedrohungslandschaft angepasst werden. Zusammen mit Videoüberwachung, Alarmsystemen und anderem lassen sie sich zudem in einer übergreifenden, einheitlichen Plattform integrieren. Gleichzeitig entstehen dadurch neue Herausforderungen für die Cybersicherheit: IP-Lesegeräte, IP-Schlösser oder IP-Intercoms sind bei falscher Konfiguration oder unzureichendem Schutz durch Angriffe über das Netzwerk bedroht. Eine besondere Schwierigkeit liegt in der Vielzahl der über die ganze Architektur verteilten Komponenten, darunter Smartphones, Karten, Türlesegeräte, Schlösser, Controller und Software.

Risikofaktoren NFC und Bluetooth?

Die Verwendung von Smartphones zur Anwender-Identifikation eröffnet einige interessante Einsatzszenarien. So können Besucher vorab mit temporären Zugangsdaten versorgt werden, um zum Beispiel bestimmte Meeting-Räume erreichen zu können, ohne am Empfang warten zu müssen. Gegen die Verwendung von Bluetooth oder Near Field Communication (NFC) zur Übertragung an der Tür ist aus der Sicherheitsperspektive – entgegen einer verbreiteten Meinung – nichts einzuwenden. Bei korrekter Umsetzung sind diese Kanäle nicht inhärent unsicher. Besonderes Augenmerk muss aber der Sicherheit des Smartphones gelten. Vor der Bereitstellung mobiler Zugangsdaten sollten drei Aspekte zweifelsfrei geklärt sein:

- Wie werden Zugangsdaten generiert, gespeichert und auf dem Gerät geschützt?

- Wie kommuniziert das Handy mit dem Lesegerät?

- Wie kann das Lesegerät sicher auf Zugangsdaten zugreifen?

Nur smarte Karten sind gegen Angriffe geschützt

Sowohl kontaktlose Proximity Cards (125 Kilohertz) als auch die mancherorts noch genutzten Karten mit Magnetstreifen erfüllen nicht mehr die heutigen Sicherheitsanforderungen, denn sie enthalten unverschlüsselte Nutzer-Credentials. Über verschiedene Verfahren können diese ausgelesen und zum Beispiel auf Blankokarten übertragen werden. Im Gegensatz dazu enthalten die heute verbreiteten Smartcards nur verschlüsselte Informationen. Für höchste Sicherheitsanforderungen empfiehlt sich die Verwendung der Smartcard-Technologie mit 13,56 Megahertz auf Basis der HID Iclass Seos oder Mifare Desfire EV1 oder EV2 Plattform, da hier die Daten bei der Übertragung von der Karte zum Lesegerät verschlüsselt werden.

Einige ältere Systeme verwenden für die Datenübertragung zwischen Lesegerät und Controller noch das Wiegand-Protokoll, das leicht angezapft werden kann. Durch den Austausch älterer Geräte gegen neue mit Unterstützung für Open Supervised Device Protocol (OSDP) Secure Channel mit Ende-zu-Ende-Verschlüsselung lässt sich die Kommunikation zwischen Lesegerät und Controller umfassend schützen. Das Decoding der verschlüsselt übertragenen Daten findet hier auf Controller-Ebene statt, ganz außerhalb der Reichweite externer Angreifer.

Schrittweise Migration von Zutrittssystemen ist möglich

Für Schlösser gilt dasselbe wie für Karten und Lesegeräte: Nur neue Technologie bietet die heute erforderlichen Authentifizierungs- und Verschlüsselungsverfahren. Die Ablösung veralteter Hardware an der Tür ist daher letztendlich unvermeidbar. Offene Unified-Management-Plattformen wie Genetec Synergis ermöglichen aber die Einbindung bestimmter älterer Komponenten, sodass Unternehmen die Hardware schrittweise austauschen können. Unter Umständen lassen sich sogar nicht integrierbare Controller und Lesegeräte durch einen Hardwareaustausch OSDP-fähig machen, ohne Gehäuse oder Verkabelungen auszutauschen.

Sicherheitsplattform vor Cyberangriffen schützen

Aktuellste Hardware an der Tür ändert nichts daran, dass IP-basierte Sicherheitssysteme denselben Cyberbedrohungen ausgesetzt sind wie alle anderen kritischen Applikationen im Unternehmensnetz. Ein alleiniger Schutz des Perimeters ist nicht mehr zeitgemäß, die Systeme müssen selbst sicher sein, gerade auch im Hinblick auf die DSGVO. Zu den zentralen Sicherheitsaspekten gehört daher der Einsatz von Zwei-Faktor-Authentifizierungsverfahren für die Management-Plattform.

Dabei geht es nicht nur um die Überprüfung von Nutzeridentitäten, sondern auch um die Verhinderung von Man-in-the-Middle-Angriffen, mit denen sich ansonsten Logins für die Management-Plattform abgreifen lassen. Auf der Client-Seite wird dazu in der Regel eine Kombination aus Benutzername und Passwort, Token oder auch biometrischen Daten eingesetzt werden. Für die serverseitige Authentifizierung werden digitale Zertifikate verwendet, die im Rahmen einer PKI (Public Key Infrastruktur) Informationen über den Public Key und seinen Besitzer sowie eine digitale Signatur des Zertifikatsausstellers enthalten. Zum Schutz der Privatsphäre sind darüber hinaus Autorisierungsverfahren notwendig, damit Nutzer nur innerhalb ihrer Rechte Daten aufrufen, exportieren, löschen oder bearbeiten können. Dies ist insbesondere für die Zugangskontrolle relevant, da hier ansonsten schnell Kollisionen mit Datenschutz- und Persönlichkeitsrechten entstehen.

Alle Zutrittskomponenten ins Cyberscurity-Konzept einbeziehen

Unternehmen können auf jeder Ebene beginnen, das Risiko eines Cyberangriffs auf Zutrittskontrollsysteme schrittweise zu senken. Letztendlich muss aber jede Komponente in das Sicherheitskonzept einbezogen werden, von der Karte oder dem Smartphone bis zur Hardware an der Tür. Gerade mit Blick auf gezielte Angriffe und Wirtschaftsspionage reichen zudem Maßnahmen zum allgemeinen Netzwerkschutz nicht aus, die Management-Plattform und die Netzwerkkommunikation müssen selber sicher sein. Erreicht wird dies durch starke Authentifizierung, Rollen-basierte Berechtigungen, Verschlüsselung und kritische Geräteauswahl.

Normen Wollmann

Passend zu diesem Artikel

Bereits vor Corona hat die Zutrittskontrolle immer mehr von der Digitalisierung profitiert. Der Trend hält an und wird das Gesicht der Zutrittskontrolle weiter nachhaltig beeinflussen.

Mittels Smartphone-Wallets ist mittlerweile ein modernes und sicheres Identitäts- und Zutrittsmanagement für viele Anwenderszenarien umsetzbar.

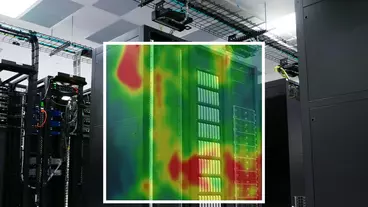

Data Center oder Rechenzentren müssen im Hinblick auf physische Zutrittskontrolle und Cybersicherheit hohe Anforderungen erfüllen.