Paxton-Zugangskontrolle in Intellect integriert

Axxonsoft hat die Zusammenarbeit mit Paxton Access Ltd. zur Integration der Unterstützung für das Zugangskontrollsystem Paxton Net2 in die Axxon Intellect Enterprise, eine multifunktionale Softwareplattform zur Erstellung skalierbarer Sicherheitssysteme, abgeschlossen.

Paxton Net2 ist eine PC-gestützte Zugangskontrolllösung zur umfassenden Verwaltung von Gebäudebesuchen und Besuchern. Mit Net2 lassen sich Hunderte von Türen kontrollieren und bis zu 10.000 Systembenutzer anlegen. Die Administratoren sind dank automatischer SMS- oder E-Mail-Mitteilungen über Eindringversuche ständig informiert und können unter Verwendung bestehender TCP-IP-Netzwerke sogar Areale mit mehreren Gebäuden von einem beliebigen Standpunkt aus kontrollieren.

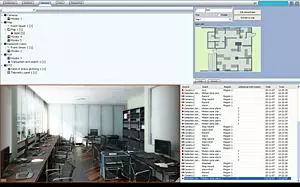

Diese Integration ermöglicht die Konfiguration und Überwachung von Net2-Systemen wie auch die Verarbeitung der Daten von Lesegeräten, elektromechanischen Schlössern und anderen Zugangskontrollvorrichtungen von Paxton – alles über die Intellect-Schnittstelle. Physische Barrieren wie Drehkreuze, Türschlösser und Tore lassen sich ebenfalls steuern.

Eine flexible umfassende Unterstützung erlaubt die Verwaltung eines Benutzerzugangs mit mehreren Rollen sowie von Zeitplänen, Kartendarstellungen und Ereignisprotokollen direkt aus Intellect. Alle Funktionen der offenen Intellect-Plattform bleiben vollständig verfügbar für die Implementierung robuster Sicherheits- und Videoüberwachungssysteme.

Paxton produziert eine Reihe selbstentwickelter Geräte: Lesegeräte, Zugangskontrollterminals, Schlösser aller Art und andere Komponenten für Zugangskontrollsysteme. Alle Geräte von Paxton können in Intellect-basierte Sicherheitssysteme eingebunden werden, sowohl in bereits vorhandene Systeme als auch während der Entwicklungsphase. Intellect integriert unterschiedliche Systeme – Brand- und Sicherheitsmeldeanlagen, Zugangskontrollen, Videoüberwachung und vieles mehr – in eine zusammenhängende, zentral verwaltete Sicherheitsinfrastruktur.

Passend zu diesem Artikel

Auf vielfachen Wunsch kommt die Tech Tour des Sicherheitsunternehmens Paxton wieder nach Deutschland. Was die Teilnehmer erwartet, erfahren Sie hier.

Das Galaxy Gate 1.1 von Wanzl sorgt für eine sichere und schnelle Zugangskontrolle der Abgeordneten, Mandataren und Mitarbeiter.

Der neue Next Gen XDK-Multisensor kombiniert die Sensor-Hardware von Sensry mit der Legic-Technologie für eine sichere mobile Zugangskontrolle.