Risiken von Datendiebstahl und Industriespionage verringern

Unternehmen aus dem produzierenden Gewerbe müssen ihre vertraulichen Daten aus der Konstruktion und Entwicklung so schützen, dass sie nicht unkontrolliert das Unternehmen verlassen können. Efaflex, der Spezialist für Tor- und Sicherheitssysteme, nutzt daher eine integrierte Data-Loss-Prevention-Lösung.

Ob Dienstleister oder Maschinenbauer, jedes Unternehmen produziert täglich Daten, die den Betriebsablauf in Gang halten. Viele davon sind öffentlich zugänglich, manche nur für den internen Gebrauch bestimmt, und ein Teil erfordert einen hohen Schutz. In einem Fertigungsunternehmen sind dies auf jeden Fall die Konstruktions- und Entwicklungszeichnungen sowie die damit verbundene Dokumentation. Zusammen gelten sie als die Kronjuwelen eines Betriebes.

Unabsichtlicher Datenverlust

Gerade bei mittelständischen, international tätigen Unternehmen aus dem produzierenden Gewerbe sind die Produktdetails zunehmend Ziel von Hackern und Industriespionage. Die Gefahren von außen bilden aber nur die eine Seite der Medaille. Übersehen werden oft die Gefahren innerhalb eines Unternehmens, wenn hochsensible Informationen ungewollt die Firma verlassen. Da muss noch nicht einmal böse Absicht dahinter stecken. Es genügt schon, wenn sich ein Mitarbeiter bei einer E-Mail-Adresse vertippt, und schon gelangen die angehängten Pläne für den Prototyp eines neuen Produktes in die falschen Hände.

Um den ungewollten Datenabfluss zu verhindern, nutzt Efaflex eine Data-Loss-Prevention (DLP)-Lösung. Sie erkennt und verhindert die nicht-autorisierte Weitergabe vertraulicher Dokumente und Konstruktionspläne und sorgt so für eine höhere Datensicherheit.

Datenlecks erfolgreich abdichten

Unternehmen aus dem produzierenden Gewerbe benötigen wirksame Regeln und Verfahren, um ihr geistiges Eigentum und das Know-how zu schützen. Seit einigen Jahren bereits hat Efaflex umfangreiche Maßnahmen in Form technischer Schutzsysteme wie Firewall, Antivirensoftware oder Spamfilter implementiert, um sich vor Hackerangriffen auf das Firmennetz zu schützen, und überprüft die Wirksamkeit auch in regelmäßigen Abständen.

Der Geschäftsleitung war jedoch bewusst, dass auch gegen eine unkontrollierte und unbeabsichtigte Weiterleitung vertraulicher Daten etwas unternommen werden muss. Diese Gefahren und Risiken galt es einzudämmen sowie potenzielle Datenlecks zu ermitteln und effizient zu überwachen. Bei der Suche nach der passenden technischen Lösung erwies sich das Know-how des IT-Compliance-Spezialisten Bösling, Zeh und Partner (BZP) als sehr hilfreich. Das Unternehmen verfügt über umfangreiche Erfahrungen in den Bereichen IT-Risikoanalyse und IT-Risikomanagement sowie Datenschutz und Sicherheitsberatung und ist Platin-Partner von Websense.

Als technische Plattform empfahl BZP die Einführung von Websense Triton Enterprise in Form einer V10000 Appliance. Diese kombiniert alle bedeutenden Komponenten zur Gefahrenabwehr und dem Schutz vor Datenverlust in einer ganzheitlichen, konsistenten Content-Security-Lösung. Dazu zählen Web- und E-Mail-Security sowie Data Loss Prevention. Die Lösung zielt darauf ab, vor heimtückischen Bedrohungen und Datendiebstahl zu schützen – unabhängig davon, ob sie von außen oder von innen ausgehen.

Sicherheitsregeln festlegen und umsetzen

Im Anschluss an die Grundsatzentscheidung installierte die IT-Abteilung zusammen mit den IT-Sicherheitsspezialisten von BZP Websense Triton Enterprise und führte einen „Proof of Concept“ durch. Hier ging es unter anderem darum zu überprüfen, ob die Appliance generell den hohen Sicherheitsanforderungen des Fertigungsunternehmens gewachsen ist. Dass dem so ist, stellte sich schon bald heraus.

Besonders schützenswert im Unternehmen sind alle Konstruktionszeichnungen, denn in diesen Daten steckt die kreative Ingenieurskunst des Technologieführers von modernen hochentwickelten Toranlagen. In einem ersten Schritt ermittelte das Projektteam per Software, welche CAD-Files, inklusive Dokumentation, vorhanden sind, wo diese gespeichert sind und ordnete die Daten einzelnen Sicherheitsklassen zu.

Nur so lässt sich feststellen, was unbedingt schützenswert ist, denn nicht alle Daten müssen sich in einer hohen oder sehr hohen Sicherheitsstufe befinden.

Die Files zu lokalisieren und zu analysieren, kann weitgehend automatisiert erfolgen. Wenn es darum geht, sie zu klassifizieren, ist neben technischem vor allem auch fachliches Wissen gefragt. Letztlich ist festzulegen, wer welche Daten in welchen Geschäftsprozessen lesen oder ändern darf. Und vor allem: Wer darf welche Daten über welche Kanäle (E-Mail-Anhang, DVD oder anderes Speichermedium) an wen versenden? Dazu entwickelte das Projektteam ein neues Berechtigungskonzept und ergänzend dazu ein neue Richtlinie zur Ablage vertraulicher Daten.

Als weitere Auswirkung zeigte sich darüber hinaus, dass es notwendig war, die Geschäftsprozesse, in denen diese Daten genutzt werden, neu zu gestalten.

Einer der wichtigsten Punkte bei der Einführung einer DLP-Lösung ist zudem die frühzeitige Information der Mitarbeiter. Es kann nicht oft genug betont werden, dass es nicht darum geht, das Verhalten einzelner Mitarbeiter zu analysieren, sondern darum, das geistige Eigentum des Unternehmens zu schützen. Ohne die Akzeptanz der Anwender und ohne die Information des Betriebsrats lässt sich eine DLP-Lösung nicht erfolgreich einführen.

Risiken überwachen

Nachdem in einer ersten Phase die Regeln und das Vorgehen unter allen Beteiligten abgestimmt waren, nutzten die Mitarbeiter die Lösung im Alltag. Das Projektteam wertete die Erfahrungen über einen Zeitraum von rund sechs Monaten aus und nahm Feinjustierungen vor. Seit September 2013 arbeitet die Lösung im Produktivbetrieb.

Aktiv wird die DLP-Lösung dann, wenn ein Mitarbeiter Konstruktions- oder Entwicklungsdaten an einen Partner, Lieferanten oder Kunden per Mail versenden oder auf ein externes Speichermedium kopieren will. Die Grundlage dafür bildet eine Datenbank mit „digitalen Fingerabdrücken“ aller als vertraulich klassifizierten Daten. Die DLP-Lösung analysiert den „digitalen Fingerabdruck“ der Daten, die das Unternehmen verlassen sollen, und vergleicht ihn mit dem gespeicherten Wert. Liegt kein Verstoß gegen die Sicherheitsregeln vor, kann der Mitarbeiter die Daten versenden.

Sehen die IT-Mitarbeiter in ihrer zentralen Managementkonsole, mit der sie die DLP-Lösung überwachen, dass es eine Warnung gibt, verständigen sie den fachlichen Vorgesetzten des Mitarbeiters. Meist lässt sich schnell feststellen, ob möglicherweise ein falscher Alarm vorliegt oder der Vorgesetzte zusammen mit der IT mit dem Mitarbeiter den Sachverhalt in einem Gespräch klären muss.

Die integrierte Data-Loss-Prevention-Lösung von Websense kombiniere Web-, E-Mail- und Datensicherheit und sorge für eine wirksame Überwachung und Kontrolle der anspruchsvollen Sicherheitsanforderungen. Vertrauliche Daten aus der Konstruktion und Entwicklung wären bestmöglich abgesichert, so Karl Weinberger, IT-Leiter bei Efaflex.

In der Zwischenzeit hat die DLP-Lösung eine anfangs gar nicht beachtete Nebenwirkung: Sie bietet umfangreiche IT-Sicherheitsfunktionen. Dadurch konnte die Zahl der Produkte im Bereich Web- und E-Mail-Security am Gateway auf nunmehr nur eine Lösung, nämlich Triton, konsolidiert werden.

Passend zu diesem Artikel

Es ist die neueste Entwicklung im Bereich Schnelllauf-Rolltore aus dem Hause Efaflex: Das EFA-SRT Easy Fit im Komplettpaket.

Warum hat sich der Blumengroßhändler Tulipa Praha für Schnelllauftore von Efaflex entschieden?

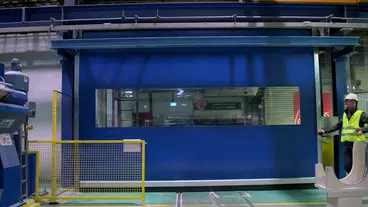

Für seine Produktionsbereiche in Apeldoorn hat sich Owens Corning entschieden, seine Anlagen mit dem Maschinenschutztor von Efaflex zu sichern.