Schließen des Einfalltors

Vivotek kooperiert mit dem Cybersicherheits-Experten Trend Micro, um seine IP-Kameras vor Angriffen zu schützen. PROTECTOR & WIK sprach mit Shengfu Cheng, Direktor Marketing und Produktentwicklung von Vivotek, über die Vorteile der Partnerschaft und die wachsende Bedeutung der Systemsicherheit für die Videoüberwachungsbranche.

PROTECTOR & WIK: Vivotek legt großen Wert auf Cybersicherheit. Haben IT- Attacken Ihrer Einschätzung nach zugenommen?

Shengfu Cheng: Ja, natürlich. Angriffe auf IT-Systeme haben in den letzten zwei Jahren deutlich zugenommen. Inzwischen kann man gezielte IT-Attacken sogar bestellen beziehungsweise kaufen. IP-Kameras sind dabei ein sehr leichtes Ziel für Hacker. Mit der Digitalisierung nimmt die Zahl vernetzter Kameras extrem zu, diese sind meistens direkt mit dem Netzwerk verbunden, und sieben Tage die Woche, 24 Stunden lang in Betrieb, und trotzdem wird ihnen bei der Netzwerk-Absicherung oft immer noch wenig Beachtung geschenkt. IP-Kameras sind im Prinzip das perfekte Einfallstor für IT-Attacken. Das wollen wir ändern, und tun deshalb alles dafür, unsere Kameras bestmöglich gegen Angriffe von außen abzusichern, und das gelingt uns auch.

Wird der Schutz vor Cyber-Angriffen für Sicherheitsunternehmen zunehmend zum existenziellen Thema?

Ja, zweifellos, die meisten Hersteller von IP-Kameras wissen das auch und haben ihre Produkte entsprechend aufgerüstet, mit Verschlüsselung etwa, oder dem Zwang, sichere Passwörter zu benutzen. Vivotek geht hier aber noch einen Schritt weiter und kooperiert mit Unternehmen, die auf IT-Sicherheit spezialisiert sind. Seit September 2017 arbeiten wir hier beispielsweise sehr eng mit Trend Micro zusammen und integrieren hardwarebasierte Sicherheitsfunktionen und Softwareanwendungen. Mit der umfassenden Erfahrung von Vivotek in der IP-Überwachung und der Expertise von Trend Micro im Bereich Cybersecurity ermöglicht die Partnerschaft den Nutzern eine höhere Netzwerksicherheit beim Einsatz unserer Netzwerkkameras und stärkt die Abwehr der sich abzeichnenden Sicherheitsherausforderungen des Internets der Dinge (IoT). Die Zusammenarbeit mit Trend Micro ist ein wichtiger Schritt zur Entwicklung der ersten netzwerkgeschützten Kameras für die IP-Überwachung. Beide Parteien verpflichten sich dazu, Sicherheitslücken zu schließen und ein Sicherheitsnetz für das IoT-Ökosystem zu entwickeln. Das ist auch notwendig, denn nach unseren Recherchen findet alle zwei bis drei Minuten eine IT-Attacke auf eine IP-Kamera statt.

Welche Produkte beziehungsweise Lösungsansätze haben Vivotek genau überzeugt, mit Trend Micro eine strategische Partnerschaft einzugehen?

Das Internet der Dinge (IoT) ist wird immer wichtiger, das heißt, immer mehr Netzwerkkameras werden für Cloud-bezogene Dienste mit dem Internet verbunden. Die Sicherung dieser Kameras ist aus der Sicht der Netzwerksicherheit dabei von entscheidender Bedeutung, und Trend Micro bietet auf diesem Gebiet sehr effektive Sicherheitslösungen an. Die Zusammenarbeit demonstriert einen effektiven und praktischen Ansatz der IoT-Sicherheit durch die Kombination von tiefgreifendem Wissen über Kameras und Netzwerkbedrohungen. Wir sind vor allem von der „Anti-Intrusion Software“ überzeugt, mit der Vivotek Kameras ausgestatten worden sind. Diese Kameras erkennen nun automatisch abnormale Anmeldeversuche, verhindern diese und blockieren verdächtige Ereignisse. Wir hätten solche Lösungen auch selbst entwickeln können. Aber Trend Micro ist ein absoluter Experte auf diesem Gebiet, und wir sind überzeugt, dass die Zusammenarbeit sowohl Vivotek als auch Trend Micro zugute kommen wird.

Können Sie kurz erläutern, wie ein Angriffsversuch auf eine IP-Kamera konkret abläuft, und wie dieser verhindert wird?

Wie gesagt, erkennt das Programm zunächst abnormale Verhaltensweisen. Wenn innerhalb weniger Sekunden mehrere Passwortkombinationen ausprobiert werden, weiß man, dass etwas nicht stimmt. Das Programm blockiert dann für eine bestimmte Zeitspanne den verdächtigen Zugriff auf das Netzwerk der Kamera, und verifiziert den Anmelder. Die Kamera selbst wird dabei aber nicht abgeschaltet, sondern funktioniert weiter störungsfrei. Stellt sich heraus, dass es sich tatsächlich um einen Cyberangriff handelt, können wir zudem feststellen, ob der Angriff von außen oder möglicherweise aus der Kamera selbst kam, zum Beispiel über einen Virus, der dann beseitigt wird. Das alles geschieht innerhalb weniger Minuten, mit herkömmlichen Methoden kann die Analyse und Reinigung eines Netzwerks aber schon mal mehrere Wochen in Anspruch nehmen, was natürlich auch mit hohen Kosten verbunden ist, denn es ist oft sehr schwierig Schadsoftware zu identifizieren und auszumerzen.

Welche Reaktionen gab es bisher auf Ihre Cybersicherheits-Lösung in der Videoüberwachungsbranche?

Unsere Cyberabwehr-Lösung ist auf großes Interesse in der Branche gestoßen. Besonders unsere VMS-Partner haben darauf sehr positiv reagiert, da auch sie von Kundenseite die zunehmende Relevanz von Cybersicherheit rückgemeldet bekommen. Mit Seetec zum Beispiel kooperieren wir seit diesem Jahr sehr eng auf diesem Gebiet. Als strategische Partner treiben wir gemeinsam den Aufbau technischer Expertise und Investitionen kontinuierlich voran, um Mehrwert und Sicherheit für Anwender auf der ganzen Welt zu schaffen.

Wird die Gefahr von Angriffen auf IP- Kameras Ihrer Meinung nach weiter zunehmen?

Ja, bestimmt. Die Gefahr bestand in der Vergangenheit, wird auch in Zukunft nicht kleiner, und ist weiter sehr real. Jetzt, in diesem Moment, findet wahrscheinlich wieder ein Angriffsversuch statt. Hundertprozentige Sicherheit wird es wahrscheinlich nie geben, aber wir haben mit unserer Lösung und den Kooperationen bereits sehr viel erreicht und die Sicherheit unserer IP-Kameras so sehr erhöht, dass es für Hacker nun extrem schwer wird, über diese in Netzwerke einzudringen. Die meisten werden daran verzweifeln, ganz sicher.

Passend zu diesem Artikel

Milestone Systems tritt dem CVE-Programm bei und hilft dabei, Cybersicherheitslücken zu finden und zu schließen.

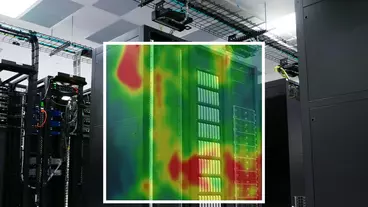

Data Center oder Rechenzentren müssen im Hinblick auf physische Zutrittskontrolle und Cybersicherheit hohe Anforderungen erfüllen.

Wie eine der längsten Indoor-Kartbahnen der Welt umfassend gesichert werden kann, zeigt Vivotek, Anbieter von IP-Sicherheitslösungen.