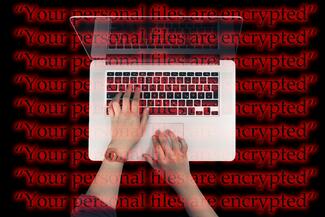

Wenn OT und IT nicht miteinander reden

Die Auflösung der Grenzen zwischen OT (Operational Technology) und IT schafft neue Herausforderungen in der Abwehr von Bedrohungen, etwa durch Cyberangriffe.

NTT Ltd. erklärt, vor welchen Herausforderungen Unternehmen in der Produktion und bei der Vernetzung von Maschinen stehen, wenn IT- und OT-technik nicht miteinander harmonieren. Die Digitalisierung der Produktion, angefangen bei MES (Manufacturing Execution System) über „intelligente“ Maschinen und Anlagen bis hin zu digitalen Zwillingen, verändert Aufgaben und Zuständigkeiten.

Während sich in den meisten Industrieunternehmen die IT-Abteilung um Soft- und Hardware, Kommunikationstechnologie und Bereiche wie CRM oder Analytics kümmert, ist das OT-Team für Produktions- und Industrieanlagen zuständig, die lange Zeit in sich geschlossene Systeme ohne Anbindung an das Internet waren. Durch die zunehmende Vernetzung gerät diese klare Aufgabenteilung ins Wanken – künftig müssen OT und IT eng zusammenarbeiten.

Was für die Sicherheit von OT-Umgebungen beachtet werden sollte

Die Sicherheit für die OT-Umgebung stellt Unternehmen vor große Herausforderungen, weshalb sie die folgenden fünf Punkte im Blick behalten sollten:

- Unsicher „per Design“. Produktionsanlagen beziehungsweise ICS (Industrial Control System)-Lösungen sind auf Verfügbarkeit ausgelegt und nicht auf Sicherheit. Daraus resultiert ein unterschiedliches Verständnis, welche Ausfallzeiten tolerierbar sind. Während beispielsweise in der Automobilbranche ein Stillstand der Maschinen von vier Stunden sofort einen finanziellen Schaden in Millionenhöhe nach sich ziehen kann, werden IT-Ausfallzeiten dieser Länge in vielen anderen Branchen akzeptiert. Hinzu kommt die lange Abschreibungsphase von Produktionsanlagen: Bei Laufzeiten von durchschnittlich 20 Jahren oder mehr wird die Aktualisierung von Firmware, Betriebssystem und APIs sowie der Einsatz von Antiviren-Software deutlich erschwert. Schwachstellen lassen sich durch fehlende Updates oftmals nicht mehr schließen. Wird zudem eine auf die Kundenbedürfnisse speziell angepasste Individuallösung implementiert, steigt das Risiko einer Inkompatibilität mit standardisierten IT-Sicherheitssystemen.

- Stärkere Vernetzung. Moderne OT-Umgebungen werden komplexer und zunehmend vernetzter. Dadurch eröffnen sich neue, aus der IT bekannte Angriffsszenarien: Schaffen es beispielsweise Cyberkriminelle, mit Hilfe verseuchter E-Mails ins Firmennetzwerk vorzudringen, können sie einzelne Maschinen oder ganze Produktionsstraßen übernehmen, zum Stillstand bringen oder bestimmte Teilprozesse manipulieren. Ein anderes Risiko besteht bei Remote-Zugriffen für Wartungstechniker, die von Hackern für ihre Zwecke ausgenutzt werden können. Eine Auslieferung von fehlerhaft hergestellten Produkten aufgrund manipulierter Maschinen kann unter Umständen den Ruin von Unternehmen bedeuten.

- Fehlende Sichtbarkeit. Da die OT-Umgebung in der Vergangenheit autark von der Unternehmens-IT war, fehlt ein detaillierter Überblick der an das Netzwerk angebundenen Assets. Die Inventarisierung der Maschinen an sich stellt kein Problem dar – aber welche Controller beispielsweise wo und wie verbaut sind, darüber fehlt oftmals der Überblick. Analog zur klassischen IT sind unbekannte Geräte im Netzwerk eine potenzielle Gefahr für die Sicherheit des gesamten Netzwerkes. Nur wenn die IT-Abteilung weiß, was sich im Netzwerk befindet und wie diese Geräte miteinander kommunizieren, können Schwachstellen und Risiken in der OT-Umgebung identifiziert und mit den passenden Maßnahmen geschlossen werden.

- Starten ohne Plan. Viele Industrieunternehmen beginnen im Rahmen der Absicherung ihrer OT-Systeme mit einzelnen Maßnahmen wie der Netzwerksegmentierung, um Cyberkriminellen ein weiteres Vordringen zu erschweren. Technische Projekte, die ohne ein strategisches Ziel vorangetrieben werden, drohen allerdings zu scheitern. Zuallererst gilt es, eine Risikoanalyse durchzuführen. Was soll geschützt werden und wogegen soll es geschützt werden? Ziel ist es, die wichtigsten Gefahren zu erkennen und zu bewerten, wobei die Risikoanalyse spezifisch für ein Unternehmen, eine Produktionsumgebung oder eine Maschine durchgeführt werden sollte. Dazu gehört auch, ein Verständnis für potenzielle Angriffsvektoren wie einen unkontrollierten Fernzugriff zu bekommen. Die Absicherung der OT-Umgebung im Anschluss ist immer ein langfristiges Projekt: Schritt für Schritt werden die unterschiedlichsten Maßnahmen umgesetzt, um am Ende dasselbe Sicherheitsniveau wie in der IT zu erreichen.

- Keine Zusammenarbeit. IT- und OT-Abteilungen sprechen selten miteinander, weshalb es häufig zu Problemen oder Missverständnissen kommt. Der Grund liegt vor allem an den unterschiedlichen Sichtweisen: Für die IT-Abteilung bedeutet Sicherheit Firewalls und die Abwehr von Cyberangriffen, die OT-Mannschaft hingegen versteht darunter erst einmal den Schutz von Leib und Leben. Beide müssen künftig enger zusammenarbeiten, was den Einkauf einschließt. Bereits in der Ausschreibungsphase für neue Maschinen sollten Unternehmen Klauseln in den Verträgen einfügen, die den Hersteller zur Bereitstellung von Sicherheitsupdates für den kompletten Lebenszyklus der Anlage verpflichten.

OT und IT: Miteinander statt nebeneinander

„Bislang haben OT und IT größtenteils nebeneinander gearbeitet. Das Risiko, dass durch Cyberangriffe ganze Produktionsanlagen stillstehen, hat sich jedoch in den letzten Jahren deutlich erhöht. Die Unternehmen entwickeln langsam ein Verständnis dafür, sich gegen diese Gefahren auch in ihrem Produktionsumfeld absichern zu müssen“, erklärt Sebastian Ganschow, Director Cybersecurity Solutions bei NTT Ltd. „Das bedeutet, die IT-Abteilung und die OT-Kollegen müssen enger zusammenarbeiten, um gemeinsam die größtmögliche Sicherheit für ihr Unternehmen zu erreichen. Cybersicherheit für die OT-Umgebung umzusetzen, ist allerdings kein einfacher und auch kein schneller Weg.“

Passend zu diesem Artikel

Es ist die neueste Entwicklung im Bereich Schnelllauf-Rolltore aus dem Hause Efaflex: Das EFA-SRT Easy Fit im Komplettpaket.

Schulterschluss im Norden – „Beyond Borders – mehrdimensionale Bedrohungen in einer vernetzten und bedrohten Welt“ ist das Thema der Wirtschaftsschutzkonferenz Nord 2024.

Mit dem NIS-2-Umsetzungsgesetz sollen Unternehmen und insbesondere Kritische Infrastrukturen sich besser gegen Cyberangriffe wappnen.