Ganzheitlicher Schutz gefährdeter Personen

Die Nachfrage zur Sicherheit von Personen im analogen und digitalen Umfeld steigt – seien es Unternehmer, Politiker oder andere Prominente, die Schutz für sich und ihre Familien suchen. Der moderne Personenschutz stützt sich dabei neben den bekannten Instrumenten auf das „Protective Intelligence“.

Bei einem Kundengespräch mit einem Security Manager eines DAX-Konzerns klang es zur Begrüßung: „Wir haben seit Jahren ein erfahrenes Team an Personenschützern im Einsatz. Von der Vorfeldaufklärung über die Begleitung zu Veranstaltungen bis hin zur Reiseplanung, da sind wir ‚state of the art‘ und sehen nicht, wie wir besser werden könnten. Alles erfahrene Ex-Beamte mit staatlichem Know-how.“ Was kann man da als kleiner Dienstleister wohl für einen Mehrwert generieren? Das fragten wir uns.

Das Prinzip

Für den Begriff des Protective Intelligence gibt es im Deutschen keine griffige und passende Übersetzung. Der Secret Service war es, der den Ansatz in den späten 70er Jahren des letzten Jahrhunderts entwickelte. Einer Weiterentwicklung des im deutschen Sprachraum geläufigen Wortes der Vorfeldaufklärung, bei der das Umfeld der Schutzperson (Wohnung, Feriendomizil, Schulen der Kinder, Veranstaltungen) durch eigenes Personal beobachtet wird, um so möglicherweise zu erkennen, ob diese Objekte nicht von möglichen Gefährdern ausgespäht werden. Ein Ansatz, der im Zuge der RAF- Anschläge konzipiert wurde und mittlerweile in die Jahre gekommen ist, sofern dies die alleinige Präventionsmaßnahme darstellt. Protective Intelligence geht weiter und nutzt unter anderem den Cyberraum, um Gefahren und Risiken zu erkennen. Die Vorteile für den Täter einer digitalen Ausspähung liegen auf der Hand: Anonymität, Schwachstellenidentifikation vom Schreibtisch aus, Bedrohung und Erpressung, ohne das geschützte Umfeld zu verlassen und analog sichtbar zu werden. Wir befinden uns also an einer Schnittstelle zwischen digitaler und analoger Welt – und gleichzeitig in einem Informationskreislauf. Protective Intelligence ist also das Identifizieren, Aufbereiten, Bereitstellen und Bewerten von Informationen aus Tätersicht unter Nutzung aller rechtlich zulässigen Verfahren und Quellen, um so die Grundlage für ein ganzheitliches Schutzkonzept erarbeiten zu können. Die Bewertung der gesammelten Informationen müssen dabei geschulte Analysten vornehmen, um eine Risikobeurteilung erstellen zu können. Auf dieser ruht wiederum der Maßnahmenplan. Dabei ist Protective Intelligence nicht auf Personen begrenzt. Man kann es auch zum Schutz von Veranstaltungen, Gebäuden, kritischer Infrastruktur, Daten und Produkten einsetzen.

Die Grenzen von Google

Mittlerweile versuchen immer mehr Dienstleister, die sich auf das Sammeln von Informationen spezialisiert haben, oft aus dem Bereich der Markenbeobachtung oder dem Online-Reputationsmanagement kommend, das Thema aufzugreifen und vermeintliche Mehrwerte dem Kunden teuer zu verkaufen. Natürlich haben diese „Maschinen“ im Einsatz, die nach Schlagwörtern suchen können, aber sind diese auch in der Lage, aus Tätersicht zu denken und die Quellen zu nutzen, die Täter mittlerweile nutzen können? Die maschinelle Suche kommt ganz schnell an ihre Grenzen, wenn man Verknüpfungen und Hinweise suchen muss, die eben nur der Mensch erkennen kann. Ein praktisches Beispiel: Ein Kunde sagte uns, die Kinder des Vorstandsvorsitzenden sind im Umgang mit Social Media geschult. Es existieren keine Social- Media-Profile, und der 14-Jährige ist sonst auch ein ganz ein Braver. Unsere Analysten haben tatsächlich keinen User auf den gängigen Plattformen gefunden. Allerdings eine „verschleierte Version“, da der Teenager einfach seinen Vornamen und Nachnamen rückwärts buchstabiert hat und so einen etwas ungewöhnlichen Namen hatte, der aber im Freundeskreis bekannt war. Das findet keine Suchmaschine. Es wäre auch nicht weiter schlimm gewesen, wenn nicht Bilder aus dem Wohnhaus (von innen und außen), dem Feriendomizil (inklusive Anreise- und Abreisedatum), der Mama (inklusive Hinweise zur Freizeitgestaltung) oder der Schwester (inklusive Hinweisen zu Zeiten, wann sich diese wo befindet) gepostet worden wären. Diese Informationen machen ein rein analoges Präventionskonzept zunichte, da die Personenschützer gar nicht wissen, welche Informationen zur Schutzperson abrufbar sind.

Täter nutzen den Quellenmix

Neben der Limitierung der Suchmaschinen für die Suche nach relevanten Informationen im Internet und auf Social-Media-Plattformen ist es vor allem das Know-how und die technische Fähigkeit, auch im Darknet und Deepweb nach Informationen zu suchen. Kriminelle nutzen P2P-Verbindungen, legen Informationen auf „Crime Servern“ ab und bieten diese zum Kauf an, auch kompromittierende Informationen zu Gebäuden, Veranstaltungen, vertraulichen Daten, VIPs, Politikern, Sportgrößen, Vorständen oder „Wealthy People“. Nur wenn man die Fähigkeit besitzt, auch hier ein 24/7 Radar zu platzieren, kann man von einem umfänglichen Informationsmix sprechen. Auch hier geht nichts ohne die gesunde Mischung aus Tool und Analysten. Und genau hier haben viele Sicherheitsabteilungen, die mit dem Schutz der Vorstände betraut sind, ihre Schwächen. Nicht, weil unbedingt das Know-how fehlt, sondern vielmehr, weil die Ressourcen nicht zur Verfügung stehen. Neben den digitalen sind es aber vor allem auch die analogen, personenbezogenen Quellen, die von Tätern leicht angezapft werden können. Bleiben wir bei dem erwähnten Beispiel. Nachdem der Täter in Social-Media-Profilen herausgefunden hat, dass Handball das große Hobby des 14-Jährigen ist und sich das Interesse vor allem auf einen Verein konzentriert, ist es ein Leichtes, im Zuge von Social Engineering mehr über die Person, das Umfeld und die Abläufe zu erfahren. Hier ist dann auch die Grenze der Legalität erreicht. Eine direkte Verbindungsaufnahme mit der Schutzperson unter Vorspiegelung falscher Identitäten ist eventuell sogar strafbar. Nicht jedoch Sensibilisierungsmaßnahmen rund um dieses Thema. So wie man früher den Kindern beibrachte, keine Schokolade von Fremden anzunehmen, so muss es heute selbstverständlich sein, auch die digitale Awareness zu schulen. Nicht nur die der Kindern übrigens…

Breite Einsatzmöglichkeit

Wenn heute von Vorfeldaufklärung für eine Schutzperson oder eine Veranstaltung gesprochen wird, wähnen sich viele Verantwortliche bereits im Bereich der Protective Intelligence. Mitnichten. Der Ansatz geht weit über das Klassische hinaus. Die Nutzung des Quellenmix von Darknet, Deepweb, Social Media, dem Internet bis hin zum Einsatz von Social-Engineering-Techniken muss heute in Betracht gezogen werden. Um die Verfahren zu beherrschen, müssen sowohl Technologien als auch Spezialisten (Analysten) bereitgestellt werden, die in den wenigsten Sicherheitsabteilungen zur Verfügung stehen. Der ausschließliche Einsatz von „Suchmaschinen“ greift zu kurz, da wesentliche Informationen durch Verschleierung von diesen nicht gefunden werden können. Protective Intelligence ist nicht nur personenbezogen. Es kann mannigfaltig eingesetzt werden, um ganzheitlich Unternehmenswerte zu schützen.

Oliver Schneider, Gründer und Geschäftsführender Gesellschafter der RiskWorkers GmbH

Passend zu diesem Artikel

Das neue Wisedetector-Tool von Hanwha Vision ermöglicht es Benutzern, Geräte auf die Erkennung bestimmter Objekte zu „trainieren“.

Immer wieder deutlich, dass es bei der Evakuierung öffentlicher Gebäude mit ortsunkundigen Personen noch erhebliches Verbesserungspotenzial gibt.

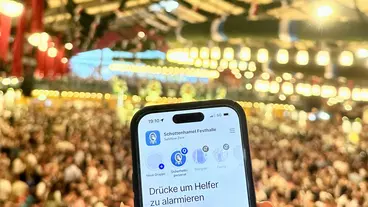

Beim Oktoberfest kam erstmals eine App zum Einsatz, die schnell mit präziser Ortungstechnologie das Sicherheitspersonal alarmiert.