Welche Spuren Innentäter im Netzverkehr legen

Wie man Täterprofile interner Angreifer richtig erkennt und wirksamen Schutz auf Netzwerk- und Endpunktebene aufbaut.

Viele Diskussionen malen gerne den eigenen Mitarbeiter als IT-Sicherheitsrisiko an die Wand. Die tatsächliche Gefahr, die von ihm ausgeht, ist aber oft unklar. Verschiedene Täterprofile interner Angreifer können größeren Schaden anrichten. Eine Erkennung und Abwehr dieser Aktionen sind nur durch einen permanenten Blick auf den Netzwerkdatenverkehr und die Endpunkte möglich - basierend auf Künstlicher Intelligenz.

Hinter den internen Gefahren für IT, Informationen und Geschäftsprozesse stehen absichtliche oder unabsichtliche Aktionen von Mitarbeitern sowie von Zulieferern oder freien Mitarbeitern mit Zugriff aufs Netz.

Absicht, Versehen oder mit gekaperter Identität – Täterprofile interner Angreifer

Die größte Gefahr geht vom absichtlich agierenden Binnentäter aus, der seine Zugänge auf Dateien, Applikationen und Systeme nutzt. Persönliche und finanzielle Gründe sind die Hauptmotivation, weit vor einer Sabotage.

Hier gibt es zwei Typen:

- Der Kollaborateur ist für seine Auftraggeber aktiv: Konkurrenten, cyberkriminelle Malware-Akteure oder gar Staaten.

- Der „einsame Wolf“ agiert unabhängig und unbeeinflusst. Handelt es sich um einen Anwender mit den entsprechenden Privilegien, verfügt ein solcher Täter über ein ernstzunehmendes Gefahrenpotential.

Der nicht absichtlich oder achtlos handelnde Täter lässt sich ebenfalls in zwei Kategorien einteilen.

- Der Bauer im Schach der Cyberkriminellen („pawn“): Er ist ein autorisierter Anwender, den Hacker ohne dessen Willen manipulieren. Cyberkriminelle greifen ihn mit gezieltem Spear Phishing an, um seine Identität zu kapern. Viele Angriffe zielen auf den Endpunkt eines einzelnen Anwenders.

- Unabsichtlich handelnder „goof“: Er verstößt aus Arroganz, Ignoranz, Inkompetenz oder schlichtweg mangelndem Bewusstsein gegen Richtlinien der IT-Sicherheit. Er ist oft eine leichte Beute für Phishing-Angriffe mit anschließender Privilegien-Eskalation.

Minderheit könnte schwerwiegende Angriffe durchführen

Informationen beiseiteschaffen und löschen kann jeder Mitarbeiter am PC. Für größere und komplexere Angriffe verengt sich der Täterkreis. Der überwiegende Teil der Belegschaft verfügt nicht über die Mittel, die Rechte und das Wissen, um schwerwiegende Angriffe auf einen Backup- oder Active-Directory-Server zu starten. Zudem können sie keine Privilegien eskalieren oder in größerem Umfang Daten aus einem vom Provider gut abgeschirmten Cloud-Endpunkt exfiltrieren. Dazu sind nur technisch kompetente Mitarbeiter aus der IT-Administration in der Lage. Kapern aber Angreifer die Identitäten eines gewöhnlichen Mitarbeiters, können auch diese zu einer gefährlichen Waffe werden.

Der Blick nach innen: Welche Spuren lassen sich finden?

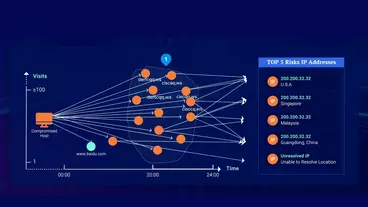

Jeder Angreifertyp hinterlässt Spuren im Netzverkehr und auf den Endgeräten. Auf Netzwerkebene nutzen sie etwa mit Server Message Blog (SMB) das Windows-Netzwerkprotokoll für ihre eigenen Zwecke. Eine Exfiltration von Informationen verrät sich durch den Kontakt zu einer unbekannten IP-Adresse. Wenn sich interne Nutzer plötzlich anders verhalten, erkennt eine Künstliche Intelligenz diese punktuellen Abweichungen von Normalabläufen sowohl im Netzwerk als auch auf dem Endpunkt. KI-Lösungen machen Vorgänge sichtbar und setzen sie in einen Kontext. Selbst kleine und mittelständische Unternehmen können diese KI-Lösungen nutzen. Gerade für den Schutz vor Angreifern aus dem Inneren sind sie ein notwendiges Instrument für eine handhabbare IT-Sicherheit.

Anomales Verhalten von Tätern im Netzwerk ist vor allem durch folgende Aktivitäten sichtbar:

- Unerlaubter oder anomaler Zugriff auf Systeme oder Daten mit legitimen Zugangsdaten: Ein Mitarbeiter loggt sich etwa plötzlich zu ungewöhnlichen Zeiten oder an ungewöhnlichen Orten im Netz ein. Ein IT-Administrator oder Mitarbeiter durchsucht Bereiche des Netzes, für die er keine Rechte hat. Diese Szenarien sind ebenso verdächtig wie ein Zugriff auf einen Backup-Server, der für gewöhnlich nur zum Verwalten, Überprüfen der Sicherungen oder zum Wiederherstellen von Daten erfolgt.

- Suche im Netzwerk: Ein interner Nutzer bewegt sich im Normalfall sicher auf den ihn vorgegebenen Bahnen und steuert gezielt Systeme, Daten und Applikationen an. Verlässt er diese, verhält er sich wie ein externer Angreifer: Er steuert nach und nach Systeme an, um sie auszukundschaften oder zu verändern.

- Datenexfiltration: Sensible Daten werden auf einen externen Datenträger kopiert oder per Mail und Cloud-Dienste versandt. Der Anschluss eines Gerätes ist ebenso sichtbar wie der Ausschlag des Datenverkehrs.

Abwehr im Netzwerk und am Endpunkt

Angriffe eines Binnentäters können durch das kontinuierliche Monitoring des gesamten internen und externen Datenverkehrs erkannt werden. Etwa durch eine konsistente User-Entity-Behaviour-Analyse (UEBA), den Blick auf Nutzeraktivitäten, die Analyse der Logins, Dateizugriffe und Ressourcengebrauch.

Daraus leiten sich vorbeugende Maßnahmen in der Netzwerktopologie und in der Blockade von Angriffen durch eine Endpoint Detection and Response unmittelbar vor der Exekution eines Angriffes ab.

Zu diesen Maßnahmen gehören im Netz und am Endpunkt vor allem:

- Mikrosegmentierung im Netzwerk um Systeme, die mit dem angegriffenen Endpunkt regelmäßig kommunizieren, im Ernstfall schnell vollständig blockieren zu können. Dies beschränkt gleichzeitig den Radius der Seitwärtsbewegungen eines internen Angreifers.

- Kontrolle der Endpunkte: Hacker ändern Systeme nicht nur durch neue Malware, sondern auch durch neue Konfigurationen. Die Analyse von Änderungen des Systems ist deshalb die erste Bedingung für den Block eines Systems. Ist eine Anomalie auf einen Endpunkt hinreichend auffällig, veranlasst eine automatisierte Abwehr sofort den Backup des Systems, um die Informationen vor einer Verschlüsselung zu retten. Der angegriffene PC kommt dann in Quarantäne – genauso wie die Rechner der anderen Mitarbeiter einer Abteilung.

- Nutzen von IT-Sicherheitstechnologien wie vor allem Antivirus Firewall, Data Loss Prevention oder Identity Access Management.

Das menschliche Auge des Sicherheitsanalysten

Viele, oft individuell handelnde Binnentäter sind durch eindimensionale Sicherheitsansätze oder durch automatisiertes Monitoring allein nicht zu erkennen. Die Angreifer nutzen in der Regel legitime Tools und installieren selten eine Malware. Sie benötigen kein Einbruchswerkzeug. Entitäten wie Nutzer oder Systeme sind aber dennoch durch bestimmtes anomales Verhalten erkennbar. Für das Gesamtbild und vor allem für die effiziente Abwehr bedarf es zusätzlich des menschlichen Auges eines Sicherheitsanalysten. Er analysiert das aufgezeichnete Verhalten interner Entitäten. Er erkennt durch außergewöhnliche Log Ins, dass wahrscheinlich nicht mehr der eigentliche Nutzer den Account kontrolliert. Er reagiert auf Alarme zu einer Malware-Infektion oder hat ihn bei Phishing-Kampagnen als möglicher Ausgangspunkt einer internen Attacke im Blick. Er steuert die Abwehr und blockt verdächtige Protokolle oder Datenübertragung über die von ihm verwaltete Firewall. Im Dialog mit den zu schützenden Unternehmen erkennt der Sicherheitsanalyst, ob unter einem verdächtigen Verhalten sich nicht doch ein legitimer Nutzer verbirgt – ein neuer Mitarbeiter, eine neue Filiale oder eine neu vergebene Kompetenz.

Paul Smit, Chief Technical Officer bei Forenova Technologies.

Passend zu diesem Artikel

Eine aktuelle Übersicht von Toshiba sorgt für mehr Durchblick im Festplatten-Dschungel.

Moderne KI-gestützte Gebäudeleittechnik-Systeme helfen, die mechanischen und elektrischen Anlagen eines Gebäudes effizient und energiesparend zu verwalten.

Gewaltkriminalität und Einbrüche nehmen zu. Das merkt auch der Markt und steuert mit entsprechenden Lösungen entgegen.