Werden Sicherheitsgewerke zum Einfallstor für Hacker?

Mit dem technologischen Wandel der Sicherheitsgewerke zu IT-basierten, vernetzten Systemen werden diese auch anfälliger für Bedrohungen durch Hacker.

Immer häufiger sind sind Sicherheitsgewerke Ziel von Angriffen durch Hacker und Cyber-Kriminellen: Deshalb stand beim PROTECTOR-Forum Videosicherheit 2020 der Punkt IT- und Cyber-Security für Sicherheitssysteme ganz oben auf der Agenda. Die Teilnehmer gingen der Frage nach, wie gut Hersteller, Errichter und Anwender auf die zunehmenden Bedrohungen vorbereitet sind und ob nicht Sicherheitssysteme sogar als Einfallstor für Cyberkriminelle, Geheimdienste und Hacker fungieren können

Wie steht es um die IT-Sicherheit physischer Sicherheitsgewerke?

Zu Beginn der Diskussion führte Moderator Dirk Ostermann die Teilnehmer mit einer alarmierenden Statistik in die Thematik ein: „Aktuellen Erhebungen zufolge geben 61 % aller Unternehmen in Deutschland an, dass sie mindestens einmal Cyberattacken ausgesetzt waren. Die generelle Bedrohung ist also sehr hoch. Und aus Sicht der Sicherheitsbranche stellt sich mir die Frage: Wie gut sind wir vorbereitet? Und wie stellen wir sicher, dass nicht unsere Gewerke die Schwachstelle bieten, über die Cyberkriminelle angreifen?“

Für Katharina Geutebrück von der Firma Geutebrück kann das von ganz banalen Dingen abhängen: „Systeme, die immer noch mit den Standard-Passwörtern der Werkseinstellung versehen sind, bieten ein leichtes Ziel. Wenn man den Schätzungen glauben kann, handelt es sich dabei fast um ein Viertel aller Kameras. Sie sind auf jeden Fall ein attraktives Einfallstor für Cyberattacken, zumal viele Kunden keine professionellen Security-Abteilungen haben. Die Abwehrmaßnahmen sind für potenzielle Angreifer hier nicht wirklich ernst zu nehmen.“

Passwortschutz wird auch in Sicherheitsanwendungen unterschätzt

Maximilian Busse von der Pieper GmbH stimmt zu: „Die Passwortthematik wird gerne unterschätzt. Aktuell und in den letzten Monaten gab es zwar diverse Hersteller, die den Anwendern und Kunden verstärkt empfohlen haben, die Kamerapasswörter zu erneuern und besser zu schützen. Aber man muss leider auch sehen, dass das gerade in den kleineren Unternehmen eher selten passiert.“

Schwachstellen entstehen auch durch andere Nachlässigkeiten, weiß Christof Knobloch von IPS zu berichten: „Es ist ironischerweise manchmal wirklich die Sicherheitskamera, die ein System unsicher machen kann. Vielleicht ist es nicht mal die Kamera selbst, aber die Art und Weise, wie sie installiert und eingerichtet ist. Es gibt ja drastische Beispiele, die das zeigen, etwa wenn eine Kamera so montiert ist, dass man recht einfach den Stecker abziehen kann und dann Zugang zum Netzwerk hat. Wenn man dann nicht auf anderer Ebene wie beispielsweise auf der Netzwerkebene Vorkehrungen getroffen hat, kann das natürlich ein Einfallstor sein.“

Eine Frage der Attraktivität für Hacker und Cyberkriminelle

Uwe Gleich vom Errichterbetrieb Gleich GmbH gibt in Sachen Risiken zu bedenken: „Natürlich ist ein Sicherheitssystem, das vielleicht auch noch in einem kritischen Bereich betrieben wird, ein sehr attraktives Ziel für Hacker und Kriminelle. Und wir müssen hier vorbereitet sein. Wir selbst haben vor sechs Jahren eine eigene Firma gegründet, die sich explizit mit diesem Thema beschäftigt. Denn der Anspruch unserer Kunden ist, dass wir ihre Werte schützen. Diese Werte werden zunehmend digital, also muss ich mich mit dem Schutz auf dieser Ebene befassen. Gleichzeitig muss man auch die Kompetenz aufbauen, um die schon digitalen Systeme zum Beispiel im Bereich Video und Zutrittskontrolle sicher zu gestalten.“

Stefan Bange vom IT-Security-Spezialisten Digital Shadows schildert seine Erfahrungen aus der Praxis: „Hacker gehen strategisch vor, wenn sie ein Ziel angreifen. Sie überlegen sich, wie groß ist die Attack Surface, also die Angriffsfläche, des Ziels? Danach und nach dem potentiellen Ertrag bemisst sich, wie attraktiv es für sie ist. Für uns als Gegenspieler ist folgender Grundgedanke wichtig. Wenn man sich aufrecht mit ausgestreckten Armen hinstellt, ist man viel leichter zu erschießen, als wenn man sich flach auf die Erde legt. Und im übertragenen Sinne gilt das für die Angriffsfläche im Cyberraum auch. Im Rahmen der Digitalisierung explodiert die Angriffsfläche auf der Informationsseite. Ganz pauschal kann man sagen, ein Aktenordner, der im Regal steht, hat eine bestimmte Menge an Informationen, die potenziell angreifbar sind, aber von ihm geht eine viel geringere Gefahr aus, als wenn ich die gleiche Menge Informationen digital abspeichere, denn um sie zu stehlen, muss ich mir keinen physischen Zugang verschaffen. Durch die Digitalisierung der Physical Security ist die Angriffsfläche der Systeme explodiert, und ich denke, dass das bei vielen Entwicklungsprozessen zu sehr außer Acht gelassen wurde.“

Sind die Sicherheitsanbieter auf steigende Gefahren aus dem Netz vorbereitet?

Dirk Ostermann erläutert seine Sicht auf die fortschreitende Entwicklung der Technik und der Folgen: „Wir haben immer neue Herausforderungen zu bewältigen, wenn sich Technologie wandelt und ein System auf die IP-Basis- umgestellt wird. Die Videotechnik hat den Schritt vor einiger Zeit gemacht, und andere Sicherheitsgewerke ziehen nach. Dabei gilt es natürlich, Bewusstsein dafür zu schaffen, welche Risiken sich ergeben. Dieses Bewusstsein muss aufseiten der Hersteller und Anwender vorhanden sein, damit man wirkungsvoll gegen Angriffe vorgehen kann. Dazu muss man auch beschreiben können, mit welchen potenziellen Gefahren man überhaupt konfrontiert sein könnte, man muss sie definieren und beschreiben. Sonst kann man kaum gegensteuern. Daher die Frage, wie bewusst sind sich dessen die Anbieter, Errichter und Anwender der Sicherheitstechnik?“

Katharina Geutebrück gibt Einblicke in ihre Strategie: „Wir haben als Hersteller von Videomanagement-Software seit knapp zwei Jahren einen Mitarbeiter, der sich nur um das Themenfeld Cloud, IT-Security und die Entwicklung in diesem Segment kümmert. Es ist wichtig, aktuelle Entwicklungen entsprechend zu berücksichtigen. Cyber Security muss ein Riesenthema der Branche sein, gerade auch seitens der Hersteller von Kameras und Videomanagement-Systemen. Aus unserer Perspektive muss man berücksichtigen, dass gerade in der Reihe der asiatischen Kamerahersteller der eine oder andere doch eine geheime Hintertür einbaut, die Missbrauch und Kompromittierung ganzer Systeme ermöglicht.“

Bei einigen Akteuren der Sicherheitsbranche besteht Nachholbedarf in Sachen Cyber-Security

Thorsten Reichegger vom Distributor Video E. Hartig GmbH sieht bei einigen noch Nachholbedarf: „Für uns als Distributor ist Cybersicherheit zunehmend ein Thema. Wir bieten dazu auch Schulungen an, ich bedauere aber, sagen zu müssen, dass die aktuelle Nachfrage nicht der Wichtigkeit des Themas gerecht wird. Bei den Errichtern scheint die Awareness noch nicht so hoch, wie sie vielleicht sein sollte. Aufseiten der Hersteller sehe ich schon einige, die hier viel unternehmen, ihre Kameras – Stand der Technik – mit Verschlüsselungsmethoden abzusichern, bis hin zu Radius-Authentifizierung mit Zertifikaten für die Kameras. Technisch wird demnach vieles geboten, aber es wird nicht flächendeckend genutzt beziehungsweise nachgefragt. Womöglich auch, weil die Anwender die Möglichkeiten nicht kennen oder keinen Bedarf sehen. An diesem Punkt der Bewusstseinsbildung müssen wir noch arbeiten.“

Für Ulf Hüther von Milestone Systems gibt es Gründe für die teilweise noch nicht so ausgeprägte Achtsamkeit: „Ich denke, ein Problem liegt sowohl beim Errichter und Hersteller als auch beim Endkunden in der Informationsflut. Täglich kommen neue Erkenntnisse über Risiken und Gefahren hinzu. Wir haben seit fünf Jahren eine eigene Abteilung mit fast 50 Mitarbeitern, die sich um das Thema Cyber Security kümmert. Und wir haben Whitepapers und Manuals zu diesem Thema: etwa, wie ein System von unserer Seite aus abzusichern ist – auch im Zusammenhang mit übergeordneten Systemen. Aber wie sieht es direkt beim Endkunden aus, reicht die Sensibilisierung? Es ist wichtig, dass wir auch die IT mit an den Tisch holen, dass wir nicht nur einseitig mit den Kunden sprechen, sondern auch die IT-Security-Seite umfassend berücksichtigt wird. Denn das Einfallstor für Hacker kann heute alles sein, das im Netz hängt, das muss nicht unbedingt eine Kamera sein.“

In der Netzwerk- und IT-Sicherheit notwendige Kompetenzen aufbauen

Dirk Brand von Security Max ergänzt: „Wir haben hochspezialisierte Mitarbeiter, die sich um die Netzwerk- und IT-Sicherheit kümmern und weitere notwendige Kompetenzen aufbauen. Wir sind als Team in der Lage, uns wesentlich in die Lösungsfindung einbringen, um das Gesamtsystem sicherer zu machen. Damit heben wir die Anwendung auf ein anderes Sicherheitsniveau. Insgesamt ist aber ein mehrstufiges Konzept wichtig. Dazu braucht es auf jeder Leistungsstufe eines Projektes höchst spezialisierte Fachleute. Die Facherrichterschaft aus dem Security-Bereich kann, das bis jetzt in Summe nicht leisten und wird es meiner Meinung nach auch in Zukunft nicht leisten können.“

Für Maximilian Busse ist es wichtig, Kompetenzen zu bündeln und weiterzuentwicklen: „Sicherheit im Cyberumfeld braucht Kompetenzen auf allen Ebenen und Kommunikation zwischen den Ebenen. Errichter, Hersteller, Unternehmen und Institutionen müssen sich austauschen. Wenn wir Sicherheitslücken entdecken oder sonstige Gefahren auftauchen, sollte jeder seinen Teil dazu beitragen können, die Probleme zu lösen. Denn das ist auch für den Endkunden entscheidend. Im Industriesektor, unserem Tätigkeitsschwerpunkt, ist es tatsächlich so, dass der Anwender oft Kompetenzen in Form einer IT-Abteilung vor Ort bündelt. In dem Fall sind wir als Hersteller dann teilweise komplett raus. Dennoch müssen wir diejenigen sensibilisieren, die noch keine Expertise im Sicherheitsbereich aufgebaut haben. Das kann auch heißen, dass Hersteller und Distributoren zusammen Schulungen durchführen.“

Cyber-Security als Prozess in der Produktentwicklung mit bedenken

Martin Scherrer von Siemens denkt ebenfalls im größeren Rahmen: „Cyber Security ist ein Prozess, der bereits in der frühen Produktentstehung beginnt. Daher ist es wichtig, dass die Produkte dem Konzept ‚Security by Design‘ folgen. Das bedeutet, schon bei der Produktentwicklung muss die Cybersicherheit berücksichtigt werden. Ein sicheres Produkt bedeutet aber noch keine sichere Anlage. Entsprechende Cyber-Security-Maßnahmen müssen auch bei der Anlagenplanung berücksichtigt werden. Zum Beispiel ob man eine Segmentierung der Netze vornimmt, wie man mit Schnittstellen, Integrationen und APIs umgeht und dergleichen. Es ist notwendig, dass die Planer die IT-Sicherheitsmechanismen mitberücksichtigt. Bei Kritischen Infrastrukturprojekten wird entsprechend mehr in das Thema IT- und Cyber Security investiert als in anderen Bereichen. Die Kunden wollen heute den ortsunabhängigen Zugriff und die Transparenz ihrer Anlagen. Dies lässt sich oft nur mit Vernetzung regeln, wodurch die Angriffsfläche für Hacker größer wird. Das müssen wir bedenken.“

Entspricht der Hacker noch dem alten Klischee oder betreibt er professionelles Business?

Von der Notwendigkeit einer generellen Awareness in Sachen IT- und Cybersicherheit ausgehend stellt sich die Frage, wie typische Angriffe heute aussehen und wie sie sich entwickeln. Stefan Bange als Experte aus dem IT-Umfeld berichtet von einer extremen Professionalisierung der Kriminellen: „Wenn wir an eine erfolgreich durchgeführte Kampagne gegen ein Physical-Security-System denken, müssen wir uns von den überholten Klischees lösen. Da sitzt nicht der minderjährige Hacker im Kaputzenpulli im Keller und fängt willkürlich an, nach Schwachstellen zu suchen. Wir müssen das als etablierte Industrie begreifen. Die Akteure sind organisierte, monetär getriebene Organisationen, die bestehende, seriöse Businessmodelle kopieren inklusive Kooperationen und Joint Ventures. Sie arbeiten mit Dashboards, mit Hotlines, mit Online-Bewertungen. Auf Basis der Angebote in Darknet-Marketplaces kann man relativ einfach den ROI einer Ransomware-Kampagne ausrechnen. Konservativ gerechnet erzielen Sie mit einer Ransomware-Kampagne bei einem Einsatz von 5.000 Euro monatlich einen Ertrag von rund 90.000 Euro. Und hierzu muss der Betreiber der Kampagne nicht einmal in der Lage sein, eine Line Code zu schreiben.“

Weiter führt er aus, wie dringend notwendig es ist, auf den Ernstfall vorbreitet zu sein, damit nicht Schäden in womöglich existenzbedrohender Höhe entstehen: „Die Cyberkriminellen nehmen die Anwender als Geisel. Stichwort Industrie 4.0. Was ist, wenn sie die Produktionsstraße hacken und fragen: Was ist es Ihnen denn in Euro oder Bitcoin wert, dass diese jetzt nicht 24 Stunden stillsteht? Oder sie nehmen die Zutrittskontrollsysteme ins Visier. Was, wenn am Flughafen die Zutrittskontrolle wegen einer Ransomware-Attacke streikt? Wie viel ist es dem Flughafen wert, dass die Türen weiter funktionieren? Und was ist es ihm wert, dass die Videoüberwachung funktioniert?“

Wie muss sich die Sicherheitsbranche auf verstärkte Cyber-Risiken vorbereiten?

Mike Plötz von Accellence Technologies plädiert für einen umfassenden Ansatz in Sachen Schutz vor Angriffen aus dem Netz: „Damit Cyber Security für unsere Sicherheitssysteme funktioniert, müssen wir die ganze Kette sensibilisieren und bei der Planung alle Ebenen berücksichtigen. Die Hersteller müssen sichere Produkte entwickeln, aber auch alle anderen in der Kette, wie etwa Errichter und Anwender mitnehmen. Man darf nicht vergessen, die Branche hat auch den Umbruch von analog zu IP-Video geschafft. Aber es hat eine Weile gedauert, und genauso wird es dauern, bis sich alle mit dem Gedanken der Cybersicherheit vertraut gemacht haben.“

Martin Scherrer gibt zu bedenken: „Es gibt bekanntlich keine hundertprozentige Sicherheit, schon gar nicht in der vernetzten Welt. Allerdings sind die Vernetzung und Digitalisierung nicht mehr wegzudenken, da sie vielzählige Vorteile bringt. Umso wichtiger sind klare Prozesse im Bedarfsfall zum Beispiel bei einer IT-Sicherheitslücke, um schnell und professionell zu handeln und die Fehlerquellen zu reduzieren.“

Wichtig ist, erst einmal anzufangen und Maßnahmen zu ergreifen, meint Dirk Brand: „Ein erster positiver Ansatz ist es, von den Standard-Passwörtern wegzukommen und schon von vornherein eine Funktion zu integrieren, die eine Änderung der Passwörter in bestimmten Abständen erzwingt. Das lässt sich mit der heutigen Technologie leicht realisieren. Aber das ist nur ein kleiner erster Schritt. Für eine umfassende Cybersicherheitsstrategie muss man natürlich wesentlich tiefer gehen.“

Wirkungsvolles Konzept zur IT-Sicherheit im Bereich Physical Security

Uwe Gleich ist für Arbeitsteilung und Absprache: „Jeder in der Kette muss seinen Beitrag leisten und seine Aufgabe kennen. Es ist nicht meine Aufgabe als Errichter zu garantieren, dass der Hersteller ein sicheres Produkt baut, die Aufgabe des Herstellers ist es nicht, zu garantieren, dass der Errichter oder der Endkunde sich mit dem Thema Cybersicherheit tiefergehend beschäftigt. Das kann man auch nicht. Aber man kann den jeweils anderen sensibilisieren und sich austauschen.“

Ähnlich sieht es auch Stefan Bange: „Ein wirkungsvoller Konzept zur Cybersicherheit im Bereich Physical Security muss man aus meiner Sicht auf drei Ebenen aufbauen: Der Hersteller muss versuchen, möglichst sichere Systeme zu entwickeln, der Errichter muss Kompetenz aufbauen und den Endkunden sensibilisieren, der Endkunde muss geeignete Prozesse implementieren und sicherstellen, dass er zumindest ein Mindestmaß an Kompetenz im eigenen Unternehmen hat.“

IT-Thematik intern und extern umfassend bedenken

Kompetenzen im Unternehmen aufzubauen, gilt für Anwender wie für Hersteller von Produkten, findet auch Katharina Geutebrück: „Auch die Anbieter im Bereich Sicherheitstechnik sollten wie alle Unternehmen ihre eigenen Systeme und Strukturen im Griff haben. Wir führen eigene Tests durch, um unsere Sicherheit zu überprüfen. Fakt ist, sobald jemand an ein Passwort kommt, ist ein Missbrauch von Informationen möglich. Es ist außerordentlich wichtig, die Verantwortung nicht auszulagern . Jedes Unternehmen ist selbst dafür verantwortlich, dass alles so sicher wie möglich ist. Der nächste Schritt ist dann, mit Herstellern und Lieferanten zu erläutern, was sie dazu beitragen können. Ob die Notwendigkeit besteht, sich zertifizieren lassen, ist eine andere Frage. Dadurch entsteht meiner Meinung nach nicht unbedingt ein höheres Maß an Sicherheit.“

Was die Einbeziehung von Zertifikaten und externen Prüfunden macht, schildert Fred Hauck von Barox Kommunikation seine Sicht der Dinge so: „Mit Zertifikaten für IT-Sicherheit ist es so ähnlich wie beim TÜV: Der eine Prüfer prüft so, der nächste wieder etwas anders – selbst, wenn es eine Checkliste gibt. Meiner Meinung nach ist es wichtig, dass man diese Zertifikate zumindest nachweisen kann, gerade wenn man mit großen Firmen zu tun hat. Manche Konzerne setzen auch voraus, dass der Hersteller sie besitzt. Aber ob es in der Durchführung einen großen Unterschied macht, wenn man bestimmte Zertifikate nachweist, ist eine Frage von Theorie und Praxis. Wir haben hier schon angesprochen, dass Cyber Security ein kontinuierlicher Prozess ist, der uns als Hersteller und die Kunden als Anwender fordert. Das ist der eigentliche Knackpunkt.“

Zertifizierungen und Standards aus IT-Umfeld teilweise nützlich

Dass es einen Bedarf und einen – zumindest begrenzten – Nutzen von Zertifikaten gibt, meint Thorsten Reichegger: „Erfahrungsgemäß fragen die Anwender nach Zertifizierungen und dergleichen, sobald ihre Daten außer Haus gehen. Für Cloud-Anwendungen ist es natürlich enorm wichtig, dass man die Sicherheit der Daten auf die bestmögliche Weise herstellt und das auch irgendwie belegen kann. Da ist man auf Kundenseite teilweise schon sensibilisiert worden.“

Festgesetzte Vorgehensweisen und Prozesse können hier den Ausschlag geben, ergänzt Stefan Bange: „Es gibt in der IT-Security Policies, Prozesse und Best Practices in Bezug auf Vorgehensweisen und Systeme, sie seit Jahren etabliert sind. Und genau die muss man für die Physical Security auch adaptieren und durchgängig implementieren.“

Dazu muss die Sicherheitsarchitektur richtig aufgebaut sein, erklärt Christof Knobloch: „Für einen gelungene Umsetzung von Cybersicherheit reicht es nicht, nur auf einer Ebene für Sicherheit zu sorgen. Man sollte eher von einem mehrschichtigen Sicherheitskonzept sprechen. Wenn eine Angriffsart in einer Schicht nicht abgewehrt werden kann, dann sollte es eine oder mehrere weitere Schichten geben, die dies dann tun. So wirkt dann das Konzept mehrstufig. Ein Gesamtsystem besteht aus vielen Komponenten und Services, bei denen alle Beteiligten Cybersicherheit umsetzen müssen, sodass es insgesamt möglichst wenige Schwachstellen gibt.“

Technische Maßnahmen zur Gefahrenabwehr und IT-Know-how gehen Hand in Hand

Ein Mittel dazu liegt im Wissen, meint Martin Scherrer: „Technische Maßnahmen sind meist schnell umgesetzt, wenn das notwendige Know-how vorhanden ist. Unternehmen müssen ihre Mitarbeiter weiterbilden, auch was Datensicherheit und Social Engineering angeht. Ohne das Bewusstsein und das Wissen um mögliche Risiken, kann es nicht gelingen, sich gegen Cyberattacken abzusichern. Technik, Zertifikate und Gesetze allein reichen nicht aus, um Cybersicherheit zu gewährleisten.“

Und zu guter Letzt darf man nie aufhören, sein System und seine Sicherheitsmaßnahmen verbessern zu wollen, sagt Ulf Hüther: „Was man hier auch thematisieren sollte, ist der Aspekt Wartungsvertrag beziehungsweise Software-Dienstvertrag. Das muss man dem Kunden auch näherbringen, denn der alte Satz ‚Never change a running system‘ kann gefährlich werden, wenn die Bedrohungen sich ändern. Die Software muss Schritt halten können. Bekannt gewordene Schwachstellen und Erkenntnisse aus Cyber-Security-Attacken schlagen sich in neuen Software-Releases nieder, die dem Kunden mehr Sicherheit bieten, aber er muss sie auch einsetzen und sich auf dem neuesten Stand halten.“

Passend zu diesem Artikel

Welche neuen Herausforderungen und Gefahren erwarten uns in Sachen IT- und Cyber-Security?

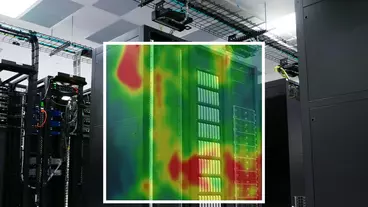

Data Center oder Rechenzentren müssen im Hinblick auf physische Zutrittskontrolle und Cybersicherheit hohe Anforderungen erfüllen.

Diese Kamera von Mobotix kombiniert einen 360°-Panoramablick mit PTZ-Funktionen in einem Gerät.